| 「OWASP Top10」の順位変動が伝えるリスク ~加速するサイバー攻撃の『今』を読み解く~ | |

|---|---|

| 作成日時 26/04/28 (08:46) | View 47 |

ユーザー企業の目線でOWASPを読む

情報セキュリティの指針として、IPAの「情報セキュリティ10大脅威」は広く知られています 。しかし、Webアプリケーションの脆弱性に特化した「OWASP Top10」の最新版(2025年末公開)には、より深刻かつ現代的なリスクが浮き彫りになっています 。

2025年版のランキングで特筆すべきは、「セキュリティ設定のミス」や「ソフトウェアサプライチェーンの失敗」といった、クラウド環境や外部サービス利用に起因するリスクの急上昇です 。これは、企業のIT環境が急速に変化したことで、従来の防御手法に大きな「穴」が開いていることを示唆しています。

本稿では、最新のサイバー攻撃トレンドを反映したこのランキングから、特に人員や予算に限りのある中小企業が、今優先して取り組むべき防御の指針を解説します 。

順位変動が伝えるリスクは?

OWASPはセキュリティに関する研究、ツール開発、啓発活動などを行っている非営利の組織です。詳細は公式サイトなどを参照していただくとして、本稿では最新版に反映されたランキングの順位変動にフォーカスし、サイバー攻撃の傾向と一般企業が強化すべき防御の方策を見ていきます。

OWASP Japanの公式サイト 出典:OWASP Japan

OWASP Top10は数年に1度改定され、最新版は2025年末に公開されたOWASP Top10 2025。Top3には、以下のカテゴリーがランクされました。

「アクセス制御の不備」は前回と同様1位。「セキュリティ設定のミス」と「ソフトウェアサプライチェーンの失敗」は順位を大きく上げています。次のパートからは、Top3のカテゴリーが危険視される背景と、Webアプリケーションを利用する企業側の留意点を見ていきましょう。

参考までにTop10 2025の4~10位も記しておきます。「暗号化の失敗」や「インジェクション」、「認証の失敗」などは、昔から攻撃が繰り返されているリスクですが、鎮静化したわけではないため警戒を弛めることはできません。

2025年の順位

1位 アクセス制御の不備

2位 セキュリティ設定のミス

3位 ソフトウェアサプライチェーンの失敗

4位 暗号化の失敗

5位 インジェクション

6位 安全が確保されない設計

7位 認証の失敗

8位 ソフトウェアとデータの整合性の失敗

9位 ログ採取とアラートの失敗

10位 不適切な例外処理

---------------------

アクセス制御の不備が起こす実害

アクセス制御の不備を起点とする攻撃は幅広いのですが、一例を挙げるとIDの値を意図的に変更して他人の情報の閲覧や設定変更を行う、一般ユーザーがURLを直接入力して管理画面にアクセスする、といった形で表面化します。主な原因は、サーバー側での認証と権限付与の不備、運用開始時のテスト不足などが挙げられます。このようなリスクは技術面というより、設計と運用の不備に起因すると考えていいでしょう。

本人認証とその人に与える権限(許可)は別物です。特に権限チェックの徹底と必要最小限の権限に絞ることは、情報セキュリティの基本の一つですが、個々の業務に応じたWebアプリが増加している状況では、権限を判定するロジックもそれぞれ異なるため、管理の手が行き届かず日常的なリスクであり続けているというわけです。

“クラウドなら安心”の落とし穴

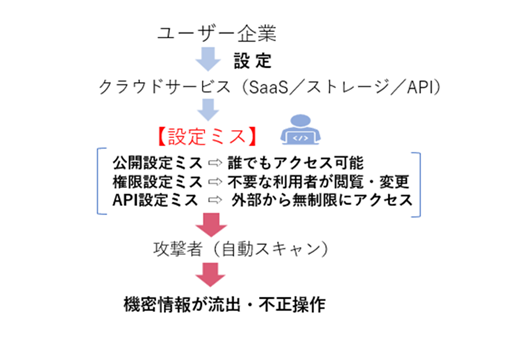

「セキュリティ設定のミス」は、前回5位から2位に上昇しました。背景として、ここ数年で各種SaaSをはじめクラウドストレージなど、外部リソースの活用が急増した点が挙げられます。プログラミング言語を使わないか最小限の記述で業務アプリを生成できる「ノーコード/ローコード」の浸透で開発のすそ野が広がった点も、設定ミスが多発している要因に挙げていいでしょう。

“A社のシステムに記録していた顧客情報が流出”、“B大学のサーバーから学生の個人情報が漏えい”といった事故は毎週のように報じられます。こうした事案は、クラウドストレージの公開設定、管理コンソールの権限設定、外部のプログラムと連携する仕様であるAPIのアクセス制限といった状況でのミスが原因と考えられますが、外部リソースの活用が広がる中、担当者が扱う設定項目も増え、比例してミスも増加しているようです。

単純な設定ミスがサイバー攻撃につながってしまう実態

もう一つの“サプライチェーン攻撃”

Top10の3位は「ソフトウェアサプライチェーンの失敗」で、2021年版の6位「脆弱で古いコンポーネント」とされたリスクが、サプライチェーン全体に拡張されました。ここで言うサプライチェーンは、企業間の製品や資材の供給網ではなくソフトウェアの領域で、アプリケーションの生成から配布、運用、更新に至るまでのプロセスです。

システム開発は、オーダーメイドでゼロから構築するスクラッチ開発と、既存のソフトウェア製品や部品(コンポーネント)を組み合わせ、必要な調整を加えるコンポーネント/パッケージ開発に大別できますが、圧倒的に多いのは後者です。企業の一般的なWebサイト、ECサイト、業務アプリなどは、概ねコンポーネント開発と考えていいでしょう。

ここで注意すべきは、ソフトウェアには脆弱性がなくならない点です。自社の管理体制は堅牢でも、委託先が使っているライブラリ(プログラムの部品集)が感染源になってしまうようなリスクは消えません。近年はOSS(Open Source Software)のライブラリも侵害され、正規のアップデートを通じてマルウェアが配布される事件も起きています。

特にOSSのライブラリに内在するリスクは、“公式=安全”という意識もあって、開発側も気づきにくいという弱点があります。このカテゴリーはランキングの生成時に回答者の50%が1位に選出しており、Top10 2025の象徴的なメッセージと受け取っていいでしょう。

利用部門にも直結するリスク

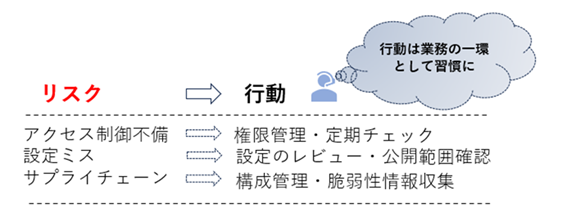

開発者への啓発を主目的としたOWASP Top10ですが、内容は一般企業の非IT部門も無縁ではない点を感じていただけたと思います。特にアクセス制御の不備と設定ミスは、各種クラウドサービスの利用が当たり前になった日常業務において、利用部門が直面しているリスクと受け止めるべきです。

またTop10の内容は、中小企業にとっての課題と言える要素も含まれています。まず中小企業の多くは、セキュリティ部門の人が足りないという問題を抱えていること。兼任でやり繰りしている現場も多く、開発と運用は外部に丸投げするケースも少なくありません。その委託先もOWASP Top10で注意勧告されている課題を抱えているという現実があります。

最後のパートでは、こうした背景と課題を踏まえて、Top3のカテゴリーに対して中小企業が今日からできる行動を整理しておきましょう。

3つの行動と危機意識の維持

まず共通する姿勢として、開発と運用を外部に委託する際も“自分ごと”として当たることです。委託先が使ったコンポーネントに侵入したマルウェアが原因で、顧客情報が流出した場合、技術的な責任は外部にあっても、社会的評価の低下は発注元が受けなければなりません。

1.アクセス制御の不備

委託先の多くはOWASP Top10を前提に開発していますが、対応レベルには差があります。そのため発注側でも内容に沿った確認は必要です。例えば、業務アプリの認証と許可の状態を定期的にチェックする体制の確立。特に顧客の個人情報など特定データへのアクセス権限は、チェックが不足しがちのため注意してください。

2.セキュリティ設定のミス

利用部門にもありがちなミスは、SaaSなどのデフォルト設定をそのままにしてしまうケースです。例えば、AWSやSalesforceなどを利用するグループの定義では、脆弱な初期パスワードの放置は禁物です。ストレージの設定ミスにより、機密情報が外部から閲覧できてしまう事故も後を絶ちません。攻撃者は公開状態のリソースを自動スキャンしていますから、わずかな隙も見逃さないでしょう。

3.ソフトウェアサプライチェーンリスクの失敗

このカテゴリーは自社だけでの対応は難しいのですが、可能な限りアプリケーションの状態を可視化しておくことです。利用しているライブラリやソフトウェア部品などの確認を行い、継続的な監視、脆弱性情報の収集、アップデート時のマルウェアチェックなどを行うようにします。

OWASP Top10 2025のTop3に沿ったリスクと企業の対策

こうした姿勢と行動の基盤は危機意識の維持です。

攻撃に結びつく脆弱性は日々発見されていて、アクセス制御の不備を突く攻撃も多発しています。

既知の脆弱性を突く新しい手口、そして悪用が発見されたソフトウェアなどの情報はできる限り早期に知ること。このような点をカバーする脅威インテリジェンスの機能も、先鋭化したサイバー攻撃から企業を守る基盤の一つとして欠かせません。