| ランサムウェアとは|仕組みや防ぎ方、駆除方法まで解説 | |

|---|---|

| 作成日時 23/09/19 (14:07) | View 9747 |

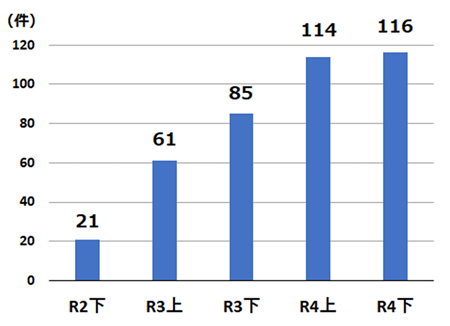

近年、企業の大きな脅威となっているのがランサムウェアです。警察庁が2023年3月に発表した資料「令和4年におけるサイバー空間をめぐる脅威の情勢等について」によると、被害報告は年々拡大しており、2022年は前年比57.5%増加の230件に上っています。

企業・団体等におけるランサムウェア被害の報告件数の推移

出典:警察庁

ランサムウェア対策を講じなければ、データの暗号化による業務停止、さらにはデータ流出まで招く恐れがあるのです。そこで本記事では、ランサムウェアの仕組みや防ぎ方、駆除方法、身代金を支払うべきなのかどうかまでわかりやすく解説します。

ランサムウェアとは、サーバーやソフトウェア内にあるファイルを暗号化し、復号キー(暗号を解除する鍵)の交換と引き換えに身代金を要求するマルウェアです。IPA(情報処理推進機構)「情報セキュリティ10大脅威 2023」では、ランサムウェアが3年連続で最も大きな脅威となりました。まずはランサムウェアの基礎知識である仕組みと歴史についてみていきましょう。

ランサムウェアはコンピューターにアクセスすることで起動します。最も一般的な感染経路の1つはフィッシング詐欺です。これは電子メールに添付されたURLやファイルのクリックをきっかけに、コンピューターがランサムウェアに感染します。

最近はフィッシング詐欺の高度化が進んでおり、企業の管理者や情報システム部門担当者などを装い、管理者アクセスを許可させるケースも増加しています。また、ランサムウェアの中には、セキュリティホールを悪用し、ユーザーを騙すことなくコンピューターに感染するものもあります。

コンピューターがマルウェアに乗っ取られると、マルウェアはファイルの一部またはすべてを暗号化します。その後、被害者はファイルへのアクセスが不能になり、乗っ取りを説明するメッセージが表示されるのです。身代金を支払うことで、暗号化を解読する解読キーが引き渡される可能性があります。

なお身代金は、ビットコインをはじめとした追跡不能な暗号通貨で要求されるケースがほとんどです。

ランサムウェアが注目されたのは比較的最近のことですが、その歴史は古いです。1980年代後半には、犯罪者たちはすでに暗号化されたファイルを人質に取り、郵便サービスを通じて送られた現金と複合キーを引き換えにしていました。

記録に残っている最初のランサムウェア攻撃は、1989年にフロッピーディスク経由で侵入したAIDSトロイの木馬です。対称暗号を利用した単純なウイルスだったにもかかわらず、被害者はシステムへのアクセスを回復するために、パナマの私書箱に189ドルを送る必要がありました。

しかし、ランサムウェア攻撃は2000年代に入っても、それほど普及はしていませんでした。状況が変わったのは、ビットコインに代表される暗号通貨の登場です。暗号通貨により、サイバー犯罪者は身代金を簡単かつ追跡不可能な方法で受け取れるようになり、ランサムウェアやマルウェア、トロイの木馬などのサイバー攻撃数が増加しました。

2020年以降は、ファイルの暗号化+機密データの流出を脅す「二重脅迫型ランサムウェア」や身代金を支払ってもデータ復旧できないランサムウェアなどランサムウェアが高度化しています。

Zion Market Researchの調査によれば、ランサムウェア対策の世界市場規模は、2022年に約203億ドルと評価され、2023年から2030年の間に約17.5%のCAGR(年平均成長率)で、2030年までに約739億ドルの成長が予測されています。

この調査が示すように、ランサムウェア対策市場規模は年々拡大しており、それはランサムウェア対策の重要性が増すことを意味します。つまり、今後もランサムウェア攻撃は企業にとって大きな脅威であり続けるわけです。

「ランサムウェアのターゲットになるのは名の知れた大企業だけ」と考えてはいないでしょうか?トレンドマイクロの調査によると、ランサムウェアの被害者企業の75%が従業員数500名以下の中堅企業と判明していることからも、業種や企業規模に関係なくターゲットになるリスクは十分にあります。

それでは、なぜ中小企業が狙われているのでしょうか。その理由として、中小企業は大企業と比較して、セキュリティ対策が弱いことが挙げられます。例えば、最低限のセキュリティ対策しかしていない、かつ、ファイル共有が盛んな企業は格好の標的となるでしょう。

また、身代金をすぐに支払えそうな組織も標的となりやすいです。その代表例が医療施設。医療施設は重要なデータを数多く取り扱っており、データが暗号化されると、業務に大きな支障をきたします。そのため、すぐに身代金を支払うだろうとハッカーは考えているのです。さらに、loT機器の導入もサイバー攻撃数の増加の一因となっています。

現代はすべての企業がランサムウェアのターゲットになるといっても過言ではありません。「自社は大丈夫だろう」と思うのではなく、適切な対策が必要です。

ランサムウェアを防ぐ方法はいくつかあります。これから紹介する対策は、一般的なセキュリティ対策として有効であるため、あらゆる種類のサイバー攻撃のリスクを軽減できます。

●ソフトウェアの定期的なアップデート

ソフトウェアやシステムの脆弱性は、ランサムウェア攻撃のリスクを高めます。定期的にアップデートし、最新の状態に保ち、脆弱性を少なくしましょう。

●怪しいURLやファイルをクリックしない

従業員教育を実施し、怪しいメールに含まれたURLやファイルのクリックやソフトウェアのインストール、確認をせずに管理者権限を与えたりしないようにしましょう。

●パスワードの管理を徹底する

パスワードは、十分な長さの強固なものを使い、定期的に変更するようにしましょう。また、1つのパスワードを複数のサイトやサービスで使い回さないようにすることも大切です。

●セキュリティソフトウェアの導入

ランサムウェアのような悪意のあるプログラムを検出するアンチウイルスソフトウェア、許可されていないアプリケーションの実行を防ぐホワイトリストソフトウェアなどが効果的です。

●定期的なバックアップ

ランサムウェア対策においては、定期的なファイルのバックアップが欠かせません。ファイルのバックアップを取っておけば、ランサムウェア攻撃を受けても、迅速にデータの復旧ができます。

万が一、ランサムウェアに感染した場合、コンピューターのコントロールを取り戻す必要があります。まずは下記の手順を試してみてください。

上記手順を踏むことで、コンピューターからマルウェアを駆除し、コントロールを取り戻せます。しかし、ファイルの暗号化を解除できない点には注意が必要です。そもそもサイバー犯罪者が持っている復号キーがなければ、ファイルの復号化は不可能です。

ランサムウェアを駆除することで、サイバー犯罪者が要求した身代金を支払い、ファイルを復元する機会を失うことになります。だからこそ、ランサムウェアに感染することを前提として、定期的なファイルのバックアップが重要です。

ランサムウェアに感染して重要データが暗号化された場合、身代金を支払うべきなのでしょうか。

総務省は「ただし、身代金を支払っても復旧されない可能性があることや、金銭を支払うことで犯罪者に利益供与を行ったと見なされてしまうこともあるため、支払いに応じることは推奨されません」と述べています。

とはいえ、マルウェアの被害に遭った多くの組織は、暗号化されたデータの価値と身代金の価値を天秤にかけて、費用対効果の分析を始めます。トレンドマイクロの調査によると、66%の企業が「原則として身代金は支払わない」と回答しているものの、実際には65%が被害に遭った際に身代金を支払っていると判明しているのです。

ランサムウェア被害にあった際、覚えておくべきことが2つあります。

1つ目が身代金を支払っても、データ復旧できる保証はないということです。Veeam社の「2022 Ransomware Trends Report」によれば、被害企業の76%が身代金を支払うも、31%がデータ復元に失敗しています。サイバー犯罪者が身代金を受け取って逃げるだけで、ランサムウェアに復号化機能が組み込まれていない可能性は十分にあるのです。

2つ目が、実際にはデータの暗号化がされていない可能性があるということ。サイバー攻撃の中に、ユーザーを脅して恐怖心をあおる「スケアウェア」があります。ランサムウェアではなくスケアウェアが使われていれば、データの暗号化はされていないため、まずはスケアウェアが使われていないか確認しましょう。

名古屋空港は、貨物や設備の管理に使うシステムがランサムウェアに感染し、数日にわたり物流を停止しました。使用されたランサムウェアは、世界中で被害を巻き起こしているLockBit。

LockBitの常とう手段は、身代金の要求に応じなければ、盗み出したデータをダークウェブなどのリークサイトに流出させると脅すことです。

LockBitの入り口となるのは、フィッシング詐欺や別の場所で入手したアクセス情報、脆弱性やリモートツールの悪用など。ランサムウェアの進化スピードは速いため、侵入されることを前提としたセキュリティ対策は欠かせません。

近年のランサムウェアのトレンドは、組織内のデータを暗号化するだけではなく、データの流出もおびやかす「二重脅迫型」です。

組織の規模や業種にかかわらず、あらゆる企業がターゲットになっているため、適切な対策を講じましょう。特に、ランサムウェアに感染することを前提としたデータバックアップ対策などが重要です。

また、セキュリティ対策をしていても、気づかぬ間にダークウェブにデータが流出している可能性は十分にあります。対応が遅れた場合、さらなる被害の拡大や顧客の信頼の損失など事業に大きなダメージを与えるでしょう。

「自社の流出状況は大丈夫だろうか」と不安になられた方は、まずは下記よりダークウェブ監視ツールStealthMoleの無料トライアルへお申し込みいただき、迅速な対応を講じていただければ幸いです。

無料アカウントを登録して試してみましょう!

ステルスモールは申し込み後すぐに試用が可能です。