| サイバー攻撃にも使われる「OSINT」を知って安全対策に生かす ~意図しない公開情報に留意を~ | |

|---|---|

| 作成日時 22/09/20 (17:16) | View 2583 |

侮れない“公開情報”の力

最近の国際情勢に加えて、国内でも不安要素が多い経済と社会の状況から、一般企業でも危機管理が話題に上る機会が増えているようです。そしてこの流れから、組織に求められる情報戦略の一環として、「OSINT」というキーワードもときどき眼にするようになりました。

OSINT(Open Source Intelligence:オシント)は、直訳すると「公開された情報を利用したインテリジェンス(知見)」。もう少し踏み込むと、断片的なデータも含め、公開情報を収集して分析し、組織の行動と戦略の立案に生かすための手法です。

もともとは国家安全保障や軍事における情報収集と諜報活動の中から出てきた用語で、米国国防総省では、「特定の情報に関する要求に対処するため、公開されていて入手可能な情報を収集、利用し、適切な対象に適切なタイミングで提供される情報」と定義しています。

外交や軍の戦略立案に重要と思われる情報でも公開されているものは少なくありません。

ただ、公開情報といっても、その種類は広範な領域に及び、情報量もぼう大です。分析のための知見も欠かせません。そのため各国の軍隊、日本の防衛省、自衛隊など防衛に関わる組織では、「OSINT」の名を冠すことはなくとも、この分野を担当する部隊を設置し、組織的に活動しているとされています。

企業活動とOSINTの接点

“戦略的に重要でも、公開されている情報は多い”

これが当てはまるのは、外交や軍事だけではありません。企業活動でも、合法的に入手できる情報を活用することで、自社製品を送り出すマーケットのトレンドを読む、競合他社の動きを分析する、といった行動は日頃から意識せずに行っているのではないでしょうか。もちろん、国や軍のレベルに比べると小さなスケールですが、公開情報の収集・分析は、ビジネスを活性化する手段の一つになるのです

もう一つは、情報セキュリティの分野です。

特に2010年代の中期頃から、SNSなどのデジタルサービスの浸透、DX(デジタル改革)推進の加速といった動きを起点に、企業から発信される情報は飛躍的に増えました。サイバー攻撃を仕掛ける側にとって、“公開された情報を利用した知見”は、価値が高いリソースになり得ることは想像できると思います。

守る側にとっても、公開情報は安全の強化に結びつきます。例えば、ソフトウェアメーカーから発表される脆弱性の情報、調査会社の公開レポート、サイバー攻撃の痕跡を公開・共有するIoC(Indicator of Compromise)などの知見から、自社がさらされる脅威を検知。攻撃から一歩先んずる対策を立て、リスク管理のレベルを引き上げることができるようになります。

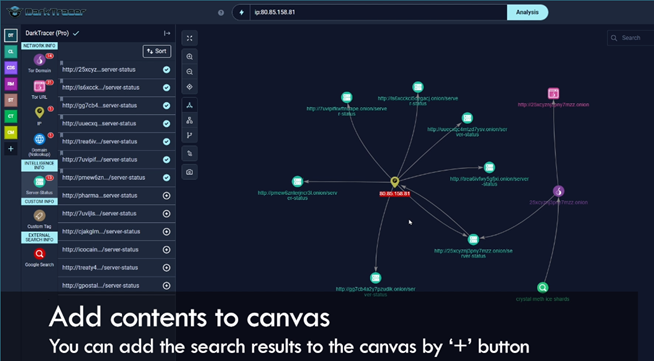

ダークウェブ・ディープウェブの脅威インテリジェンスサービス 「DarkTracer」のプロファイリング画面

ここから先は、情報セキュリティに直結する公開情報の種類と、企業が情報を扱う上での留意点について、もう少し掘り下げてみましょう。

企業の“公開情報”を洗い出す

一般企業が公開している情報は、公式サイトに載せる会社概要と沿革、製品のスペック、ニュースリリースとして発信する新製品や他社との提携、IR活動の一環で広報する経営と財務に関するデータなどが挙げられます。これに加えて、新聞に掲載されたトップ層のインタビュー記事、技術者が業界誌・学会誌に発表した論文、リクルート活動で伝えた従業員の声など、広範な分野に及びます。

もう一つは、デジタルサービスから発生する公開情報。例えば、ユーザーサポートを行うサイトのURL、問い合せ窓口のメールアドレス、Twitterの公式アカウントと発信内容などがその一例です。情報システムの内側の部分でも、サイトのIPアドレス、Webサーバーに搭載されたソフトウェアの種類、利用しているクラウドサービスなども、特に収集が難しい情報ではないため、公開情報の一種と考えていいでしょう。

攻撃者が狙う公開情報は?

攻撃者はどのような情報を、どのように利用するのでしょうか?

OSINTは広範な領域の情報が対象ですから定石は無いのですが、方法のひとつとしてメールアドレスを標的型攻撃やフィッシングの糸口にするやり方があります。アドレス情報の収集は難しくありません。例えば、企業のドメイン名(“xxx.co.jp”や“zzz.com”のような形式)から、そのドメインの配下に登録されているアドレスを収集できるようなツールも公開されています。

入手したメールアドレスから、アドレスの設定規則を推測していく方法もあるでしょう。例えば、“xxx.co.jp”のxxxの部分に氏名や部署名を示す文字列を入れてリスト化。PCで自動生成した大量のアドレスに向けてメールを送信し、エラーが返ってこないアドレスを有効なアドレスとして記録すれば、攻撃対象のリストができてしまいます。

メールアドレス以外にも、攻撃者が入手できる公開情報は少なくありません。サーバーの稼動状況から、IPアドレス、OSやアプリケーションの種類などが分かることはすでに触れましたが、こうした情報を集めて分析すると、脆弱性が残るサイト、安全対策が不十分なネットワーク機器の旧機種、IoTデバイスの存在などが見えてしまうケースもあります。

情報機器やソフトウェアの供給を担当しているITベンダーが、自社のサイトやセミナーなどで必要以上の情報を開示していることもあるかもしれません。

守る側の視点は裏返し

ここまでは、攻撃側の視点から公開情報の収集と利用方法をお伝えしましたが、安全を守る企業側に必要な行動はこの裏返しと言えます。総論としては、脆弱性情報、セキュリティ企業のレポートなどを通じ、先回りして攻撃者が仕掛けそうな手口を防ぐことですが、個々の組織に必要な各論は、できる限り穴を塞ぐことです。

注意項目として、まずSNSが挙げられます。Twitterなど一般公開されたスペースでは、個人アカウントからの所属企業と部署が分かるような発信は控えた方がいいでしょう。攻撃者の分析力は侮れません。ちょっとしたヒントから、顧客名簿など換金性が高い情報を扱う部署と分かれば、標的型攻撃などのターゲットになりかねません。SNSの利用に関しては多くの組織がルールを定めていますが、OSINTの観点からの見直しも必要です。

もう一つは、意図しない公開情報の存在です。サーバーのIPアドレスやOSなど、開示される部分は残るとしても、サーバー上でアクセスできるポート(アプリケーションの番号に相当する設定情報)、ネットワーク機器のメーカーなど、特に表に出す理由がない情報は伏せるに越したことはありません。

外部に出すPDF文書や表計算などのファイルで、プロパティに登録される作成者(個人名)も、その多くは記載する必要はないでしょう。

キーワードの扱いにも注意が必要です。例えば、以前から指摘されていた問題ですが、「filetype:PDF 社外秘」などのキーワードで検索エンジンを当たってみると、今でも相当数がヒットします。一つひとつが機微な情報かどうかは分かりませんが、意図せずに検索できる状態に晒された文書もあると推測できます。OSINTの視点では、攻撃の糸口になるリスクは大でしょう。

OSINTを前提にした発想と行動を

企業から公開される情報は加速度的に増えています。サイバー攻撃から資産を守る側の企業としては、従業員名簿の厳重な管理、公開サイトの運用方法の見直し、といった基本的なセキュリティ対策に加えて、現在はOSINTの存在を前提にした行動が不可欠と考えていいでしょう。

公開情報を収集・分析するOSINTは、いろいろな切り口がありますから、100%の防御を固めることは困難です。多くの組織では、セキュリティ部門の人員が足りないという課題も抱えていることと思います。しかし、そのような状況にあっても、意図せずに公開されている情報を洗い出し、これらの情報が悪用されることがあることを社員に周知して注意喚起するなど、できることはあります。

実践的なステップとしては、ドメイン名などの公開情報からサブドメインやメールアドレスを収集するなどの機能を持つOSINT関連のツールもいくつか公開されていますから、仕様を調査した上での導入も一案です。しかし、フリーツールの場合、導入や使いこなすためにはノウハウや分析スキルも必要ですから、専門のセキュリティツールに頼ることも一つの方法です。

無料アカウントを登録して試してみましょう!

ステルスモールは申し込み後すぐに試用が可能です。