| ゼロトラストはフィッシングに弱い? ~ID盗用の見えない被害連鎖を防ぐ~ | |

|---|---|

| 作成日時 26/03/23 (10:09) | View 45 |

ゼロトラストの“楯”は万全か?

クラウドサービスやテレワークの浸透で情報システムの利用形態が変化している中、サイバー攻撃、特にフィッシングやランサムウェアは、大きな脅威であり続けています。防御側もクラウドのセキュリティ対策をはじめ、攻撃メールの検知ツール、最新の脅威情報を配信する脅威インテリジェンスなどを足場に、一定の成果を上げてきました。

近年の情報セキュリティの分野では、これら以外にも不正アクセスの防止策として有効なMFA(多要素認証)、サーバーやPCなどエンドポイントの挙動を監視するEDR、そしてゼロトラストなどのキーワードがよく採り上げられます。特にゼロトラストは、システムを守る基盤になる考え方として、中小企業にも広がってきました。

その一方、“ゼロトラストはフィッシングに弱い”という話もときどき耳にします。事実でしょうか? こうした評価が出る背景と実像を調べてみましょう。

噂の水源はIDへの機能集約

まずゼロトラストを簡単に復習しておくと、“誰も信用しない”という考え方が基盤になります。一般のオフィスビルで言えば、部門のトップも経営層も無条件で信用はしない。オフィスルームへの入室や情報機器の操作、重要書類を入れたキャビネットの開閉時などは、必ず本人認証とその行為に対して許可があるかどうかを確認します。

2000年代までは、企業ネットワークの入口にファイアウォール(FW)を置き、FWから内側は安全とする境界防御型が主流でした。2010年代に入った頃からは、クラウド利用やテレワークが常態化し、情報資産とシステムを使う人も分散した結果、境界防御だけでは守りきれなくなってきました。またこの頃からサイバー攻撃もより先鋭化。不正侵入を100%阻止するのが難しくなり、ゼロトラストが重視されるようになったのです。

ゼロトラストの考え方はシンプルですが、単一のセキュリティツールやサービスを導入しただけで整備できるものではありません。米Googleの場合、起案から本格稼動するまでに8年を要したとされています。

ゼロトラストは大企業向けの印象もありますが、組織の規模は問いません。またGoogleのようにシステムを全面刷新するだけでなく、考え方を取り入れて、例えば、主要SaaSのID統合からなど、自社に合った方法でスモールスタートも可能です。

規模の大小に関わらず、ゼロトラストの基盤はユーザーを識別する「ID(Identity)」。

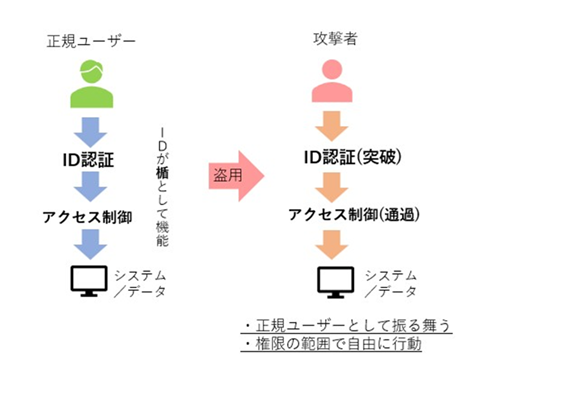

システムを操作する機能と安全管理をIDに集約するゼロトラストは、ID情報の盗用を狙う攻撃者にとっては、効率がいい環境に見えるはずです。ここが“ゼロトラストはフィッシングに弱い”という噂を生む水源と見ていいでしょう。

IDを楯にした隙を突く

ゼロトラストはフィッシングに弱いのか?

結論から言うと、「ゼロトラスト自体がフィッシングに弱いわけではない。ただし、IDの設計と運用に弱さがあると、境界防御以上に危険な状態になりかねない」です。

ゼロトラストの機軸はID。FWなどで構成する境界を無くしIDを判断基準とする。つまり、IDが事実上の境界、楯として機能するため、これを盗まれてしまうと、攻撃者に正規ユーザーに与えた権限を使われてしまうというわけです。ただし、これはゼロトラストの設計に準じた動きで、ゼロトラストが悪いのではなくID管理の問題です。

ID盗用の影響。権限が高いIDほど被害は拡散する

軽視できないフィッシングの実力

ゼロトラストとID管理を考える上では、フィッシングの先鋭化を意識する必要があります。企業を狙うフィッシング攻撃が多発していることはニュースなどで伝えられている通りですが、最近の動向として特に注意すべきは、MFA(多要素認証)を突破する「AiTMフィッシング(Adversary in The Middle:中間者攻撃)」の存在です。

フィッシングの多発とゼロトラストの広がりなどの要因から、パスワードに加えて生体認証やスマートフォンに配信するOTP(ワンタイムパスワード)などを併用するMFAが普及してきました。金融機関や企業向けクラウドサービスの多くは、MFAを適用できるようになっていますが、この環境が広がれば攻撃側は突破する方法を考えねばなりません。AiTMはその代表的な手口です。

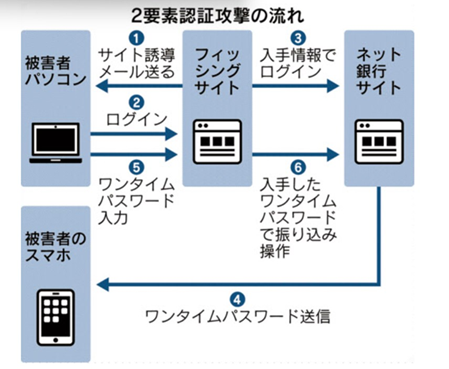

AiTMフィッシングは、攻撃者が正規ユーザーと正規サイトの中間にサーバーを置き、MFAをリアルタイムで突破します。従来型のフィッシングは、偽サイトで認証情報を盗むだけでしたが、AiTMは偽サイトからID/パスワードを正規サイトに転送し、MFAに使うOTPなどを窃取。認証が完了すると、正規サイトから発行されるログイン済を示す「トークン(デジタル通行証のようなもの)」まで奪ってしまいます。

多要素認証を破るAiTMフィッシングのイメージ 出典:日本経済新聞社

トークンが犯罪者に渡ると?

MFAの浸透は、対応したサービスのフィッシング耐性を高めましたが、“MFA=安全”という認識は変わりつつあります。MFAを突破されてトークンまで奪われてしまえば、正規ユーザーとして振る舞う攻撃者の行動を簡単には止められません。もし権限が集中する部門の責任者やシステム管理者の情報が盗まれれば、ネットワークを行き来して機密情報を探るラテラルムーブメント(横展開)も避けられないでしょう。

AiTMフィッシングだけでなく、IDとそれに付随する認証情報を狙う攻撃は、Webブラウザに記録されるデータを傍受するマルウェア(インフォスティーラー)なども増加し、業務アプリを提供するSaaSへの不正ログイン、企業ネットワークへの不正侵入などの被害が出ています。

このようにゼロトラストを構築・運用する際は、ID情報を狙う攻撃の動向への注意が欠かせないのです。

パスキーなどで環境に応じた対処を

繰り返しになりますが、AiTMフィッシングやインフォスティーラーなどの攻撃が深刻な被害を生んでいるのは、ゼロトラスト自体が要因ではありません。ただし、認証後の安全管理に弱さがあると被害が広がりやすい点は事実ですから、ゼロトラスト環境ではフィッシング耐性が高いID設計と運用が求められているのです。最後のパートでは、この点をもう少し掘り下げてみましょう。

まず一つは、MFAに対する認証強化です。例えば、FIDO2という公開鍵暗号技術に基づく「パスキー」と呼ぶ認証方式は、ユーザーのデバイスとサイト間で認証情報を暗号化した状態で直接やり取りするため、AiTMフィッシングのような攻撃者のサーバーを使った中継ができません。AiTMが横行する近年は、企業向けのクラウドサービスでもパスキーが利用できる環境が広がってきています。

侵入後の視点から環境を見直す

強いて分けるとすれば、対フィッシングは“入口対策”、ゼロトラストは“侵入後の対策”です。侵入後の留意点として、以下のようなパターンが挙げられます。

1.トークンの過信

ログインに成功すると、リソースへアクセスできる状態を示すトークンが発行されますが、1度トークンを取得したデバイスに対して、長い時間検証をしないケースがあります。トークンを過信しすぎると、侵入後の被害が拡大してしまうでしょう。

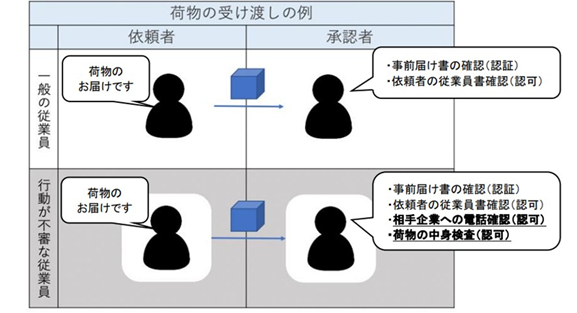

2.認証と許可の混同

情報セキュリティの基本原則の一つですが、認証と許可は別物である点に注意が必要です。本人認証を通過した利用者に対し、アクセスを許可するリソースは最小限に絞ること。特にゼロトラスト環境では、この原則が守られていないと、被害の連鎖は避けられません。

認証と許可の実践と強化 出典:「ゼロトラスト導入指南書」 IPA(情報処理推進機構)

3.デバイスの実態は見ない

ゼロトラスト環境では、侵入後の被害拡大を防ぐため、本人認証に加えてデバイスの仕様、起動した時間と場所、振る舞いなどの監視が求められます。ID/パスワードだけを見て通してしまう例もあるようですが、これではゼロトラストの要件を満たしません。

「7原則」に準じた運用を

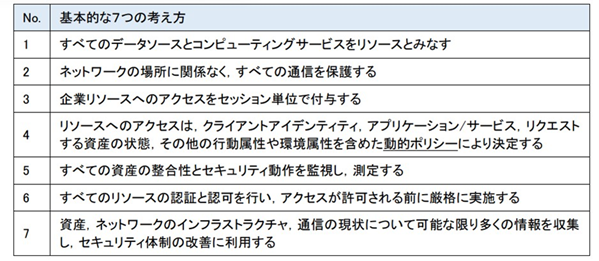

ゼロトラストは、NIST(米国国立標準技術研究所)が「NIST SP800-207」として考え方を提示し、七つの原則が記されています。前項で採り上げたトークンの過信、認証と許可の区分と実践などは、これに準じた内容です。ゼロトラストは組織のシステム形態、運用ルールに応じた構築方法がありますが、この7点は基盤として意識するようにしましょう。

ゼロトラスト・アーキテクチャーの基本的な考え方

出典:「ゼロトラスト導入指南書」 IPA(情報処理推進機構)

ゼロトラストは中小企業にとっても有力な防御インフラです。一方、すべてのセキュリティ対策に言えることですが、ゼロトラストも万能ではありません。攻撃側も年々強化されるクラウドセキュリティ、MFAやIDを統合管理するIDaaSなどを使ったID情報の保護、企業側の意識向上などは折込み済みですから、新しい角度から次々に攻撃を仕掛けてきます。

大きな被害を回避している組織の多くは、脅威情報に対する感度も磨いています。いま現在、ゼロトラストに穴を開けようとしている手口、攻撃が集中している地域や業種、勢いを増している攻撃グループなどの情報は、脅威インテリジェンスから配信されています。皆さまの企業でも、自社にあった形でゼロトラストを取り入れると同時に、最新の脅威情報も入手して守りの強化を続けてください。