| リバースブルートフォース攻撃とは?パスワードスプレーとの違いと具体的な対策 | |

|---|---|

| 作成日時 26/05/11 (08:30) | View 103 |

警察庁の2024年サイバー空間をめぐる脅威の情勢等によると、国内企業への不正アクセス被害件数は前年比で増加が続いており、認証情報の窃取を起点とした侵害が多くを占めています。

こうした認証攻撃の中でも検出が難しい手法の1つが、リバースブルートフォース攻撃です。通常のブルートフォース対策であるアカウントロックアウトをすり抜けながら、ダークウェブから流出した本物のパスワードを武器に組織への侵入を狙います。

この記事では、リバースブルートフォース攻撃の仕組みと、混同されやすいパスワードスプレー・クレデンシャルスタッフィングとの違いを整理した上で、今すぐ取り組める6つの対策も解説します。

リバースブルートフォース攻撃とは、1つの既知のパスワードを固定したまま多数のアカウントに順番に試行するサイバー攻撃手法です。

通常のブルートフォース攻撃がパスワードを総当たりするのに対し、パスワードを固定してアカウントを総当たりするため「リバース(逆方向)」と呼ばれています。1アカウントへの試行が1回のみのためアカウントロックアウトが発動せず、通常の監視では検出が難しい特性があります。

3種類の認証攻撃は混同されやすいため、仕組みと調達元の違いから整理します。

|

攻撃手法 |

固定するもの |

試行対象 |

ロックアウト回避 |

パスワードの出所 |

|

ブルートフォース |

アカウント |

パスワード(多) |

困難 |

辞書・ランダム生成 |

|

パスワードスプレー |

パスワード(少) |

アカウント(多) |

容易 |

弱パスワードリスト |

|

リバースブルートフォース |

パスワード(1つ) |

アカウント(多) |

容易 |

ダークウェブ(流出) |

パスワードスプレーとリバースブルートフォースはどちらも多数アカウントを標的にしますが、決定的な違いはパスワードの質です。

パスワードスプレーが「多くの人が使いそうな弱いパスワード」を用いるのに対し、リバースブルートフォースは「実際にそのユーザーが使っていた可能性がある流出パスワード」を使います。流出パスワードを使うため成功率が高く、対策の考え方も変わってきます。

リバースブルートフォース攻撃が通常の防御をすり抜ける理由は、攻撃の方向性にあります。

1つのアカウントへの試行は1回のみのため、5〜10回の試行でロックアウトするポリシーには到達しません。試行間隔を数時間から1日空ければ、ログ監視ツールの閾値アラートも回避できます。

攻撃者の視点から見ると、100のアカウントに1つのパスワードを試行しても、失敗ログは各アカウントに1件ずつ散らばります。監視担当者が1アカウントごとにログを確認する体制では、「実は同じパスワードが100アカウントに試行されていた」というパターンを見抜くことは困難です。

リバースブルートフォースとよく混同されるもう1つの手法がクレデンシャルスタッフィングです。

クレデンシャルスタッフィングは、流出したIDとパスワードのセットを別のサービスにそのままログオンさせる攻撃です。同じパスワードを複数のサービスで使い回しているユーザーを狙います。

リバースブルートフォースとの違いは、クレデンシャルスタッフィングがIDとパスワードの組み合わせを固定するのに対し、リバースブルートフォースはパスワードのみを固定してIDを変えていく点です。

3つの手法の違いを把握しておくことで、自社に対してどの攻撃が有効かを攻撃者の視点で評価でき、優先すべき対策の優先順位をつけやすくなります。

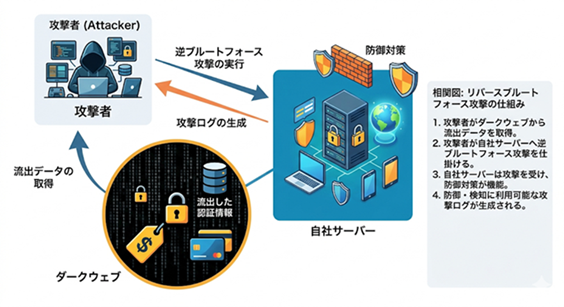

攻撃者はリバースブルートフォース攻撃をどのように実行するのでしょうか。ここでは、リバースブルートフォース攻撃の仕組みと手順を見ていきます。

リバースブルートフォース攻撃の仕組み

リバースブルートフォース攻撃の起点はダークウェブです。

インフォスティーラーマルウェアに感染した端末から盗み出された認証情報は、ダークウェブ上のマーケットプレイスで1件あたり1〜10ドル程度で売買されています。

リバースブルートフォースでは「よく使われる弱パスワード」ではなく、実際にそのドメインのユーザーが過去に使用していた流出パスワードを使います。たとえば、自社ドメインのメールアドレスと紐づく過去のパスワードがダークウェブに出回っていた場合、攻撃者はそのパスワードを固定して全社員のアカウントに試行します。

実際に使われていたパスワードを使うため、パスワードスプレーよりも成功率が高いという特性があります。

次に攻撃者はターゲット組織の社員アカウントのリストを構築します。このフェーズでは、LinkedInや企業ウェブサイト、過去のデータ漏洩情報といった公開情報が活用されます。

多くの企業は「名前.苗字@company.co.jp」という統一した命名規則を採用しているため、数名の社員名が判明すれば残りのアカウントを推定することも可能です。OSINT(オープンソースインテリジェンス)を使った自動化ツールにより、数百件のメールアドレスリストが短時間で構築されます。

企業の採用ページや展示会の名刺情報でさえ、攻撃の準備材料になりえます。

アカウントリストと流出パスワードが揃った段階で、攻撃の実行フェーズに移ります。このフェーズでは、自動化ツールを使って1アカウントあたり1回以下の頻度で試行が行われます。

分散した複数のIPアドレスやVPNを経由することで、送信元の特定を難しくします。攻撃者は数週間かけてゆっくりと慎重に試行を続けます。100アカウントに試行して1〜2件の侵入に成功すれば、攻撃者にとっては十分な成果です。

侵入に成功したアカウントは、正規の認証情報によるアクセスに切り替わります。

リバースブルートフォース攻撃のログ上の特徴は、1件1件の失敗ログは無害に見えるという点にあります。個別には問題なくても、以下のパターンを組み合わせて見ることで検出が可能になります。

1つ目は、多数のアカウントへの同一タイムスタンプ前後での失敗ログインが集中しているパターンです。1アカウントあたり1回でも、30分の間に50アカウントに試行が来ていれば攻撃の疑いが高まります。

2つ目は、複数の異なるIPアドレスから同一ドメインのアカウント群への試行が行われているパターンです。地理的にあり得ない場所(海外IPなど)からの試行は特に注意が必要です。

3つ目は、普段アクセスされないサービス(使用頻度が低いVPNやレガシーシステム)への試行です。攻撃者はMFAが設定されていないレガシーサービスを優先的に狙います。

これら3つのうち、いずれかの兆候が現れたら、リバースブルートフォース攻撃を疑いましょう。

それでは、リバースブルートフォース攻撃を防ぐためには、どうすればよいのでしょうか。ここでは、主な6つの対策を紹介します。

リバースブルートフォース攻撃で使われるパスワードは、過去の流出データから選ばれます。NCSCが公開するTop100,000漏洩パスワードリストをAzure AD / Entra IDのカスタム禁止リストに登録することで、社員が攻撃者に狙われやすいパスワードを設定することを防ぎます。

禁止リストには一般的な弱パスワードに加え、自社名や製品名、本社所在地、業界特有の用語を追加することが効果的です。攻撃者は狙ったターゲット企業に関連した単語をパスワードに使うユーザーが多いことを知っており、それを逆用します。

MFA(多要素認証)はリバースブルートフォース攻撃に対する最も効果的な対策の1つです。パスワードが突破されても、第2の認証要素がなければ攻撃者はログインできません。

ただし重要な注意点があります。

MFAを設定していても、Exchange OnlineやSharePointでレガシー認証プロトコル(基本認証)が有効な状態では、MFAを回避してパスワードだけで認証できる抜け道が残ります。MFAの設定と同時に、レガシー認証プロトコルの無効化を必ずセットで実施してください。

Microsoft 365では条件付きアクセスポリシーを使ってレガシー認証をブロックできます。

リバースブルートフォース攻撃は1アカウントへの試行が1回のため、単純なロックアウトポリシーだけでは完全に防ぎきれません。しかし、閾値を低めに設定しておくことで、複数回試行が来た場合の検出には有効です。

リバースブルートフォースの前段階では、攻撃者がターゲット組織のアカウントリストを収集します。この収集を困難にするだけで、攻撃の難易度を上げられます。

まず、ログインエラーメッセージを「アカウントが存在しない」と「正しいアカウントだがパスワードが違う」で分けないようにしてください。エラーメッセージが分かれていると、攻撃者はアカウントの存在を確認するためのリスト検証に活用できます。

どちらのケースも「メールアドレスまたはパスワードが正しくありません」という統一したメッセージを返すことが基本です。また、メールアドレスの命名規則を外部から推測されにくい形式にすることも選択肢の1つです。

前述のとおり、リバースブルートフォース攻撃の兆候は個別のログには現れにくく、複数ログの相関分析が必要です。そのため、Microsoft 365やVPN、社内ADのログを一元化できるSIEM(Microsoft Sentinelなど)を導入し、複数サービスにまたがった試行パターンを検出できる体制を整えることが重要です。

専任のセキュリティ担当者がいない企業では、MDR(マネージド検知・対応)やMSSP(マネージドセキュリティサービスプロバイダー)への外部委託が現実的な選択肢となるでしょう。月額5〜30万円程度の委託コストで、SOCアナリストによる24時間監視体制を持つことが可能になります。

リバースブルートフォース攻撃の根本的な前提は、攻撃者が自社ドメインに紐づくパスワードをダークウェブから入手することです。この前提を崩せれば、攻撃の成功率を大幅に下げることが可能になります。

ダークウェブ監視ツールを活用して自社ドメインの認証情報の流出をリアルタイムで検知し、流出が確認されたアカウントのパスワードを即時リセットする運用を整備してください。迅速に流出状況を把握し、適切な対策を講じることが、リバースブルートフォース攻撃の被害を防ぐ最も根本的なアプローチです。

StealthMoleは、ダークウェブ・ディープウェブ・インフォスティーラーのログから自社ドメインに紐づく認証情報の流出をリアルタイムで検知します。攻撃者がリバースブルートフォース攻撃に流出パスワードを使う前に、流出を把握して無効化できる体制を整えることが可能です。

有料版と同じ機能の無料トライアルを提供しているので、お気軽にお問い合わせください。

リバースブルートフォース攻撃は、ダークウェブから調達した本物のパスワードを使い、アカウントロックアウトをすり抜けながら侵入を試みる手法です。パスワードスプレーやクレデンシャルスタッフィングとは調達元と試行の方向性が異なり、それぞれに合った対策が欠かせません。

まずは多要素認証をすべてのアカウントに適用し、レガシー認証を無効化することから始めてください。禁止パスワードリストの整備とスマートロックアウトの設定を加えることで、攻撃の難易度を段階的に引き上げることが可能になります。

そして、ダークウェブ監視によって攻撃者がパスワードを手に入れる前に流出を察知する体制を整えることで、リバースブルートフォース攻撃の成立条件そのものを崩すセキュリティ体制が完成します。

認証情報は一度流出したら取り消せません。流出した瞬間から攻撃が始まると考え、継続的な監視と迅速な対処を運用の中心に置くことが、現代に必要なセキュリティ体制です。