| パスワードスプレー攻撃とは?仕組み・被害事例・企業が今すぐ取るべき対策 | |

|---|---|

| 作成日時 26/05/15 (08:30) | View 43 |

Verizon Data Breach Investigations Report(DBIR)2024年版によると、確認されたデータ漏洩の68%に人的要素が関与しており、その多くで認証情報の窃取が侵害のきっかけとなっています。

そして、認証情報を狙う攻撃手法の中で近年急増しているのが、パスワードスプレー攻撃です。「ログイン失敗を繰り返すとロックがかかる」という、通常のブルートフォース対策を施した環境でも検出が困難なこの手口は、アカウントロックアウトをすり抜けながら組織のシステムへの侵入を狙います。

この記事では、パスワードスプレー攻撃の仕組みと攻撃者の動き、具体的な対策を紹介します。

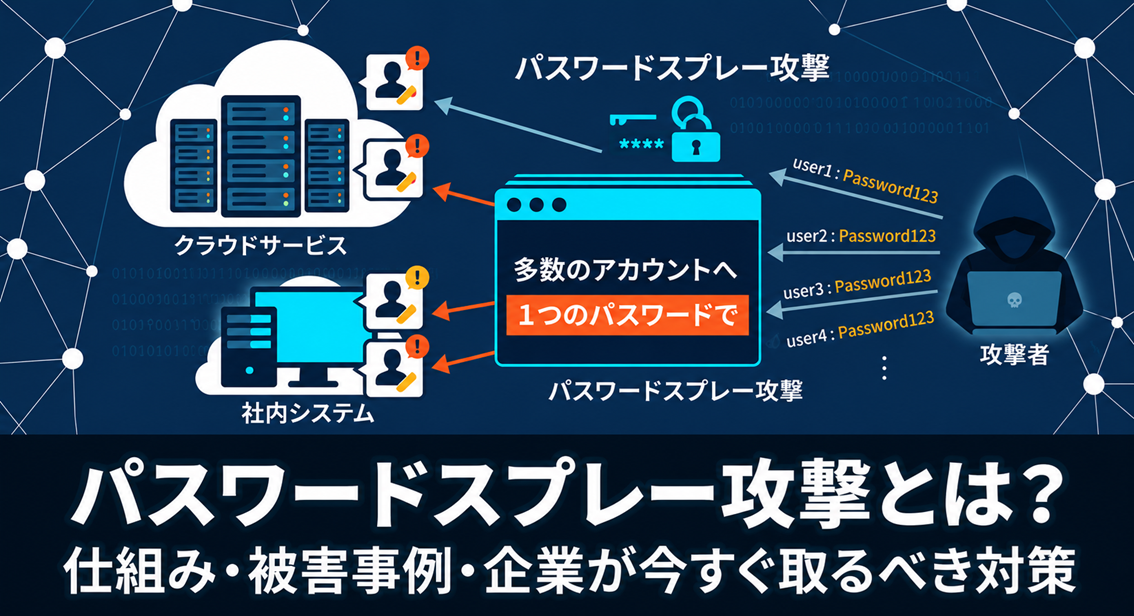

パスワードスプレー攻撃とは、1つまたは少数のパスワードを多数のアカウントに対して順番に試行するサイバー攻撃手法です。

大量のパスワードを1つのアカウントに試みる従来のブルートフォース攻撃とは逆のアプローチを取り、アカウントロックアウトを意図的に回避しながら認証突破を狙います。

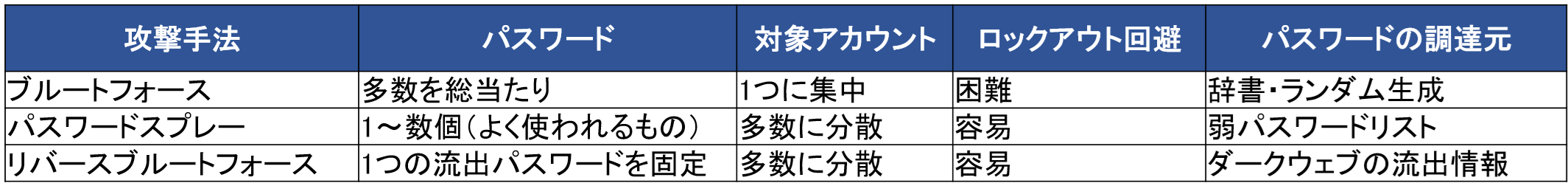

3種類の認証攻撃は混同されやすいため、仕組みの違いを整理します。

パスワードスプレーとリバースブルートフォースはどちらも多数のアカウントを標的にしますが、パスワードの調達元が異なります。

パスワードスプレーは「多くの人が使いそうな一般的なパスワード」を用い、リバースブルートフォースはダークウェブから流出した実際のパスワードを流用します。この違いが、2つの攻撃手法の成功率と対策のアプローチの差を生みます。

ほとんどの企業システムでは、一定回数以上のログイン失敗があると対象アカウントがロックされるポリシーが設定されています。パスワードスプレーはこの仕組みをすり抜けるために設計された手法です。

攻撃者が使うパスワードには、NCSCが毎年公開しているTop100,000漏洩パスワードリストに含まれる「Password1」「Welcome2024」「Summer2024!」のような、パスワードポリシーの最低要件(大文字・小文字・数字・記号を含む8文字以上)を満たしながらも実際に多くのユーザーが設定しているものが選ばれます。

このリストに含まれるパスワードは過去の大規模な認証情報流出から抽出されており、数百万件のアカウントで実際に使用されていた記録があります。

1アカウントに対して1〜2回しか試行しないため、ログに記録される失敗も最小限に抑えられます。通常のブルートフォース対策が効かない根本的な理由はここにあります。

攻撃者はどのような手順でパスワードスプレー攻撃を実行するのでしょうか。ここでは、攻撃手順を3つのステップに分けて解説します。

攻撃の準備段階として、攻撃者はまずターゲット組織の社員のメールアドレスを収集します。

LinkedInでは社員名と所属企業が公開されており、多くの企業が「名前.苗字@会社ドメイン.co.jp」という命名規則を採用しているため、メールアドレスの形式を推定するのは難しくありません。

OSINT(オープンソースインテリジェンス)ツールを使えば、企業ドメインに紐づくメールアドレスを半自動的に収集することも可能です。Hunter.ioのような公開ツールが実際にこの目的で悪用されています。

また、過去のデータ漏洩で流出した組織のアカウントリストがダークウェブで売買されているケースもあります。

攻撃者はNCSCのリストだけでなく、ダークウェブで流通している流出認証情報からパスワードの傾向を分析します。

SpyCloudのAnnual Identity Exposure Reportによると、2023年だけで約43.7億件の認証情報が新たにダークウェブに流出しており、その多くがインフォスティーラーマルウェア(*1)によって感染端末から盗み出されたものです。

これらのデータから業界や企業規模、国別のパスワード傾向を統計的に分析し、最も成功率が高い候補を1〜3件に絞り込みます。スプレー攻撃の成功率は使用するパスワードの選定精度に大きく左右されます。

1件のパスワードで数百のアカウントに試行しても、1〜2件の侵入に成功すれば攻撃者にとっては十分な成果です。

*1:インフォスティーラー:IDやパスワードを盗み出すことに特化したウイルス

攻撃の実行段階では、自動化ツールを使って1アカウントあたり1日1回以下に試行頻度を抑えます。同時に複数のIPアドレスやプロキシサーバーを踏み台にすることで、送信元の特定も困難にします。試行先のアカウントも順番に変えながら、数週間かけてゆっくりと試行を続けます。

この手法により、既存のセキュリティ監視では検出が困難です。攻撃成功後のアカウント侵害は、正規の認証情報でのアクセスのためSOCでも即時検知が難しいという特性があります。

パスワードスプレー攻撃が厄介なのは、一般的なセキュリティ監視の閾値の下を意図的にくぐり抜ける設計になっている点です。

まず、1アカウントあたりの失敗ログイン回数が1〜2回にとどまるため、アカウントロックアウトが発動しません。多くのSIEMアラートは「同一アカウントへの連続失敗n回」を検出条件にしており、スプレー攻撃のパターンはアラートとして浮かび上がりにくい構造です。

次に、クラウドSaaSのログと社内ADのログが分断されているケースが多い点も検出を困難にします。Microsoft 365へのスプレー攻撃と社内VPNへのスプレー攻撃が同時進行していても、それぞれのログを別々に見ている限り「多数アカウントへの試行が分散している」というパターンに気づくことができません。

さらに、ログの量自体が膨大であるため手動での確認は現実的ではありません。専任のSOCアナリストを持つ大企業ならともかく、情シスが兼務状態の企業では、こうした低頻度の分散した試行を人力で発見することはほぼ不可能です。

分散している試行を攻撃のパターンとして結びつけるには、複数のログソースにまたがった相関分析が必要であり、これはSIEMの高度なルール設定か、専門のセキュリティサービスの活用が前提となります。

パスワードスプレー攻撃の被害シナリオを見て、どのような手順で攻撃が行われ、どのような被害が起きるのか具体的に理解できるようにしましょう。

製造業A社(従業員150名)はMicrosoft 365を導入していましたが、レガシー認証プロトコル(基本認証)(*2)を無効化しておらず、MFAも全社員への適用が完了していませんでした。

攻撃者はLinkedInで特定した営業担当者15名のメールアドレスに対し、3週間にわたって毎日1回ずつ「Summer2024!」というパスワードを試し続けました。15名中1名のアカウントへの侵入に成功した攻撃者は、その後14日間にわたって社内のメールと顧客データを閲覧し続けました。

発覚のきっかけは、顧客先からの不審なメール受信の問い合わせでした。

このシナリオには3つの重要な教訓が含まれています。MFAの未完全適用、レガシー認証の放置、そして検出に2週間以上を要したという点です。MFAが全員に適用されていれば、パスワードが突破されても侵入を防げたはずです。

*2: レガシー認証:古い仕組みの認証方式で、二要素認証が適用できないもの

攻撃者がアカウントへの侵入に成功すると、そのアカウントはダークウェブ上で初期アクセスとして再販されることがあります。

初期アクセスとは、すでに侵害済みのシステムへのログイン情報を指し、RaaS(ランサムウェア・アズ・ア・サービス)グループがこれを購入してランサムウェア攻撃に転用します。初期アクセスの価格は企業規模や権限レベルによって異なりますが、ダークウェブ上での取引価格は数百ドルから数千ドルが相場です。

SpyCloudの調査では、侵害されたアカウントがダークウェブに出回るまでの平均時間は約1時間です。この短時間の間に初期アクセスとして別の攻撃者に売却され、被害が連鎖的に広がるケースが増加しています。

中小企業が初期アクセスの踏み台として悪用されることで、取引先の大企業へのサプライチェーン攻撃の起点になるリスクもあります。侵害の被害は自社にとどまらないという認識が必要です。

ここでは、パスワードスプレー攻撃の主な4つの対策を解説します。

パスワードスプレー攻撃で認証情報が正確に突破されても、MFA(多要素認証)が有効であれば第2の認証要素を攻撃者は持っていないためログインを防止できます。米国国土安全保障省によれば、MFAを導入するだけで不正ログイン試行の99.9%以上を防げることが示されています。

ただし注意が必要なのは、レガシー認証プロトコル(基本認証)が有効なまま残っていると、MFAを設定していても回避される可能性がある点です。

Exchange OnlineやSharePointでレガシー認証を無効化した上で、全社員に対してMFAを適用することが前提条件となります。SMSやメールを使う従来のMFAよりも、フィッシングに耐性があるFIDO2/パスキー認証への移行がより強固な選択肢です。

スプレー攻撃は1アカウントあたりの試行を最小限に抑えるため、ロックアウトポリシーだけでは完全に防御できません。それでも設定しておくことで攻撃の難易度を上げることには意味があります。試行5回・15分ロックアウトが基本的な目安です。

より効果的なのは、スマートロックアウト機能です。スマートロックアウトは正規のユーザーからの試行と攻撃者からの試行をIPアドレスや挙動パターンから学習して区別し、正規のユーザーはロックせずに攻撃者だけをブロックします。

パスワードスプレー攻撃で使われるパスワードは予測可能です。NCSCが公開するTop100,000漏洩パスワードリストをActive Directory / Entra IDのカスタム禁止リストに登録し、社員が攻撃者に狙われやすいパスワードを設定することを防ぎます。あわせて自社名や製品名、業界用語をカスタム禁止リストに追加してください。

また、定期的なパスワード変更の強制は「数字を1増やす」などの予測可能なパターンを生み出します。NISTのデジタルアイデンティティガイドラインSP 800-63Bも、定期変更より長い複雑なパスフレーズへの移行を推奨しています。

3語以上の単語を組み合わせたパスフレーズ方式への移行を検討してください。

上記の対策を施した上で、さらに根本的な防御を加えるなら、自社ドメインの認証情報がダークウェブに流出していないかを常時監視する体制の構築が有効です。

パスワードスプレー攻撃は、攻撃者が試行するパスワードの精度が高いほど成功率が上がります。自社社員のパスワードがすでにダークウェブに流出している場合、スプレー攻撃の標的になりやすい状態にあります。流出を事前に検知し、該当アカウントのパスワードを即時リセットすることで、攻撃の前提条件そのものを崩せます。

StealthMoleは、ダークウェブ・ディープウェブ上で自社ドメインに紐づく認証情報の流出をリアルタイムで検知します。無料トライアルを提供していますので、お気軽にお申込みください。

パスワードスプレー攻撃は、通常のブルートフォース対策をすり抜けるよう設計された、低頻度・分散型の認証攻撃です。1アカウントへの試行を最小限に抑えることでアラートをかわし、ログの中に隠れるように侵入を試みます。

まずMFAをすべてのアカウントに適用し、レガシー認証を無効化することから始めてください。並行して禁止パスワードリストとスマートロックアウトを整備すれば、攻撃の難易度を大幅に引き上げられます。

さらにダークウェブ監視を加えれば、攻撃者が試行する前に流出した認証情報を把握し、先手を打つ体制が完成します。パスワードに依存したセキュリティの限界を認識し、認証情報の管理を継続的な運用として位置づけることが、情報漏洩のリスクを抑える有効な方法です。