| 製造現場も狙われている ~対策の鍵はリスクベースアプローチ~ | |

|---|---|

| 作成日時 26/02/26 (08:23) | View 1194 |

増加した製造業へのサイバー攻撃

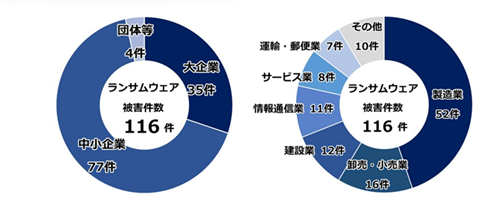

「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」(警察庁)によると、ランサムウェアの被害件数のうち、規模別では中小企業が66%、業種別では製造業が45%に達していました。この現実を見る限り、工場を持つすべての中小企業にとって、サイバー攻撃は差し迫ったリスクになっていることが分かります。

マルウェアや脆弱性を突いた不正侵入、サプライチェーン攻撃などの対象が工場にも広がってきた背景と現状、中小企業が実践すべき安全対策、加えて行動指針の一つとなる脅威情報について考えてみましょう。

ランサムウェアの被害状況 中小企業、製造業が多い

出典:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」 警察庁サイバー警察局

危機感が欠けていた理由は?

製造分野、特に中小企業は、セキュリティに対する危機感は薄いとされてきました。実際、これまで伝えられてきたインシデント報告を見ても、監視カメラやセンサーなどフィジカル面のセキュリティに比べると、情報セキュリティに対する意識は希薄だったと思わざるを得ません。

要因はいくつか考えられますが、まずオフィスのITと製造現場のOT系*のシステムは、少し前までは切り離した状態で運用していたことです。ニュースで伝えられるようなサイバー攻撃は、対岸の火事だったというわけです。これに加えて“当社の工場に狙われるような情報はない”という意識。ここは業種を問いませんが、独立した環境で運用してきた製造系は、特にこの思いが強かったのではないでしょうか。

*OT(Operational Technology:工作機械・設備などの制御と運用に関する技術とシステム)

OTは攻撃側にとっては狙い目

工場を持つ企業の多くは、2010年代以降の環境変化に対応してきました。産業界全体のデジタル化に合わせ、製造分野でもクラウド利用や工場システムへのリモートアクセス、IoTなどのツールの活用も推進。独立して運用してきた製造系システムは、オフィスの情報システムとも連携するようになっています。

システムが連動し、製造工程に関する情報管理や在庫照会などの業務が効率化した一方、オフィスの領域にかかっていたサイバー攻撃のリスクも背負うことになりました。加えて製造分野は、攻撃者にとって狙目であるという現実も直視する必要があります。オフィスに比べるとセキュリティ意識が希薄だったことに加え、この分野特有の事情があるからです。

工作機械や制御システムはライフサイクルが長く、アップデートなしで何年も使い続けるケースが少なくありません。製造現場の優先事項は稼働を止めないこと。規模を問わず、ラインが停止して困らない工場はありません。何よりも稼働停止を避けたいため、ソフトウエアなどに不備が残っていたとしても、システムの更新や新機種へのリプレースはもともと難しい環境なのです。

“安全神話”が崩れた現場では

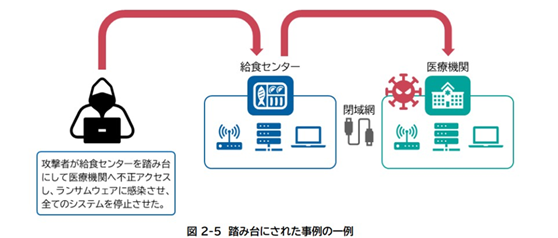

システムを止めない、頻繁な更新は困難、サポートが終了したシステムも稼働、セキュリティの専門家は少ない。またOT系の機器は一般的なセキュリティツールが適用できないケースも多く、安全面では不利な条件が揃っています。もう一つの懸案はサプライチェーンの環境です。自社に狙われる情報はないとしても、通信機器が踏み台にされて他社への侵入を許し、チェーン全体の運用に支障をきたすことあります。

給食センターの機器が踏み台にされ医療機関が被害を受けたケース

出典:「工場セキュリティの重要性と始め方」 経済産業省・産業サイバーセキュリティ研究会

サプライチェーンの被害はよく伝えられるところですが、チェーン全体で見ると完全復旧までに数カ月を要すケースも珍しくありません。一時的としても攻撃を受けた企業の収益は悪化し、業界における評判も低下。最悪の場合、得意先との契約が解除に及ぶことも想定しなければならないでしょう。

工場は安全という神話が崩れた現在、製造現場を持つ企業は何をすべきか。限られた人員とコストの範囲で、明日にでもできる方法から実践していきましょう。

総論はリスクベースアプローチ

ライフサイクルが長く、定期的な更新が難しいOT分野は、ITのやり方をそのまま当てはめることはできません。工場では製品や工程ごとに多様な装置が稼働し、それぞれ現場に合わせたカスタマイズもされています。OTに特化した知識が求められる部分もあり、業務に精通した担当者のスキルも欠かせません。

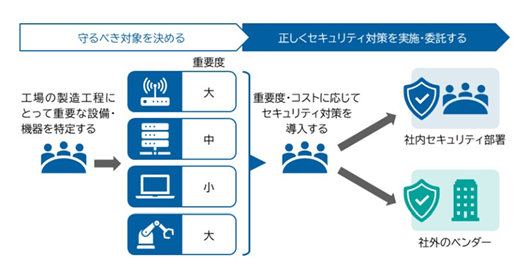

安全対策に関する情報も多いオフィスに比べると、やや複雑な環境で着手は難しいのですが、総論から言うと「リスクベース」です。現実的にすべての装置・システムへの対策の実装は難しいため、リスクを評価して優先度の高いところから手をつけていくアプローチです。

最初のステップは、工場内にある装置・システムを網羅してリスト化すること。このプロセスは少し手がかかるかもしれませんが、被害時の影響と対応方法の明確化、そして優先度を決める上でも欠かせません。

優先度の決め方ですが、業務における重要度を判定し、“大・中・小”に区分する考え方があります。一例として、経済産業省が公開した「工場セキュリティの重要性と始め方」で示された「守るべき対象の決め方について」の項目からポイントを抽出します。

工場におけるセキュリティ対策のポイント

出典:「工場セキュリティの重要性と始め方」 経済産業省・産業サイバーセキュリティ研究会

工場特有の盲点にも注意を

業務の重要度を特定できたら、次はそれを担うシステムの点検です。

なお、この段階は装置・システムの仕様と設置環境によって、それぞれの対応が考えられますが、以下の項では多くのシステムと環境に共通する要素を挙げていくことにします。

例えば、重要度“大”に区分された生産管理システムに対し、まず外部との接点があるかを確認します。オフィスの情報機器と通信できる状態なら、多要素認証などでガードを強化しましょう。外部との通信は意外な盲点になります。例えば、“当社工場はネットワークにつながっていないから安全”とされた区域の空調やビル管理の制御システムが事務室からアクセス可能で、事務室はインターネットを常用しているような環境です。適切な分離やアクセス制御がなされていなければ、侵入の足掛かりになりかねません。

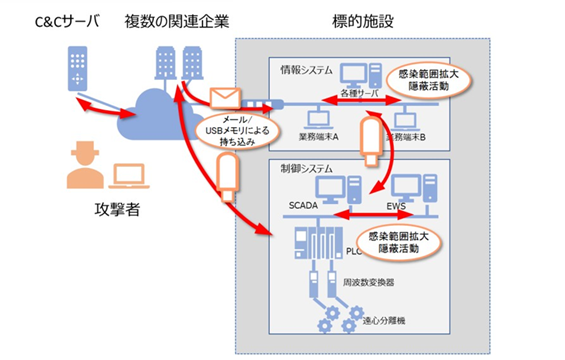

もう一つの盲点はUSBメモリ。セキュリティチェックが厳しいオフィスで働く人は、“いまどきUSBメモリ?”と思いがちですが、特に中小の工場では、USBメモリがデータ移転やバックアップの主役として使われているケースもまだ多いようです。

メール/USBメモリを介して分離されていた制御系システムへマルウェアが拡散したイメージ

出典:「制御システム関連のサイバーインシデント事例4」 IPA(情報処理推進機構)

重要度“大”への対策では、ネットワークを分離する方法も考えましょう。同じ回線や通信機器を共有しない物理的な分離に加え、VLAN(Virtual LAN)などの方法で仮想的な仕切り板を設ける論理的分離も有効です。稼働期間が長い制御装置、OSなどのサポートが終了しているシステムは、ネットワーク分離などの方法を用いて、オープンスペースから見えないようにします。

ITの視点で工場内を見渡す

重要度が高いシステムに対しては、通信環境の点検と同時に、アカウントの棚卸し、管理者権限の数と権限の見直しを行います。また私用の機器を業務に使うBYOD(Bring Your Own Device)や、会社が正式に許可していないクラウドサービスなどを利用するシャドーITは、通信設備が少ない製造現場では使われがちのため、ここにも注意を向けてください。

IT視点の基本対策では、メールセキュリティとOT系システムへのリモートアクセス(保守を含め)の認証の強化、そして工場内設備のログ管理も大切です。特にログはオフィスでも、“取っていても誰も見ていない”という状況は珍しくありません。有事に備えたログ監視と分析には専門的な知見も必要なため、ここは外部委託を考えてもいいでしょう。

基本対策の一つとして、重要度が高いシステムに対するバックアップも点検が必要です。バックアップデータをネットワークかり切り離したオフライン保管は行われているでしょうか?

そして、最近のランサムウェアによる被害報告を見ると、暗号化の被害を免れたとしても復旧に時間がかかり経済的な損失が膨らむケースが目立ちます。バックアッププランの立案・点検と、より短時間でシステムを復元するための定期的な訓練も実践しましょう。

情報に対する感度を上げる

ITとOTの連携を前提とした安全対策には、チームの編成・再編成も必要です。経営層に加え、それぞれの担当者を選出し、資産の網羅、重要度の選定と対応方法を固めます。特にOT系、工作機械や生産管理システムは、それぞれの現場でカスタマイズしていることも多いため、対策の要はこの分野の担当者のノウハウ抽出と共有です。

もう一つは、情報に対する感度を上げておくこと。例えば、ITとOTの連携による攻撃対象の広がり、停止すると多額の損失が生ずる製造分野の特性、そこにつけ込む攻撃パターンと新たな手口、工場に残る古いシステムの課題などの情報は、セキュリティ企業やIT系のメディアから頻繁に発信されています。ここまで見てきた注意事項の一つでも危機感を持って点検していれば、被害を防止できていたケースも少なくありません。

攻撃の手口やツールは刻々と変化しています。自社だけで追うのは困難ですが、“いま、どんな業種・企業が、どのような手口で狙われているのか”などの外部情報(脅威インテリジェンス)を適宜取り入れることで、安全対策は強化できます。こうした新しい情報ツールの活用も、工場の安全確保と安定稼動には欠かせない要素になりつつあります。

ここまで見てきた製造分野の資産の網羅、重要度の評価と優先度の決定、ネットワークの分離、アカウントの棚卸しと管理者権限の見直し、そして脅威情報に対する感度の向上などは、すべてを実践しても高額な費用を伴うものではありません。皆さまの製造現場を点検し、優先度が高い部分から対策を進めてください。