| イミュータブルバックアップとは?重要性や導入ポイントをわかりやすく解説 | |

|---|---|

| 作成日時 26/04/08 (09:30) | View 60 |

ランサムウェアによる被害が相次ぐ中、バックアップは単なるデータの予備ではなく、事業継続を左右する重要な基盤となっています。バックアップの成否が復旧の可否を決定づける局面も珍しくありません。しかし現実には、用意していたバックアップ自体が暗号化され、復旧手段を失う事例が増えています。従来の運用では、バックアップを取得しているだけでは十分とは言えない状況になりつつあるのです。

こうした背景から、近年注目を集めているのがイミュータブルバックアップです。これは、データを改ざんや削除ができない状態で保護する仕組みであり、バックアップの破壊を狙う攻撃に対する有効な対策として、導入の検討が進んでいます。

本記事では、イミュータブルバックアップの仕組みと従来型バックアップとの違いを整理したうえで、導入および運用時に押さえるべきポイントを解説します。

イミュータブルバックアップとは、あらかじめ定めた一定期間、管理者であっても変更・削除・上書きができない状態で保存するバックアップのことです。Immutableは「不変」を意味し、IT分野では書き換え不能なデータ特性を表す用語として用いられます。

従来のバックアップは、世代管理や設定変更を柔軟に行える設計が一般的でした。しかし、この柔軟性はサイバー攻撃者にとって侵入後の攻撃余地にもなります。

ランサムウェアは侵入後、復旧手段であるバックアップの破壊を優先するのです。管理者権限を奪取されれば、バックアップの削除や暗号化は容易であり、企業は身代金の支払いを迫られる状況に陥ります。

イミュータブルバックアップは、こうした弱点を構造的に排除します。設定された保存期間中は、システムが論理的に操作を拒否するため、攻撃者が管理者権限を取得しても改変できません。

本番環境のデータが完全にロックされた場合でも、不変性を保ったバックアップが残っていれば、身代金を支払うことなく復旧できます。

従来型バックアップでは、世代管理やストレージ容量の最適化を目的として、管理者が古いデータを削除・上書きする運用が一般的です。情報システム部門にとっては日常的な作業ですが、この操作可能性は、攻撃者にとっても同様に操作できることを意味します。

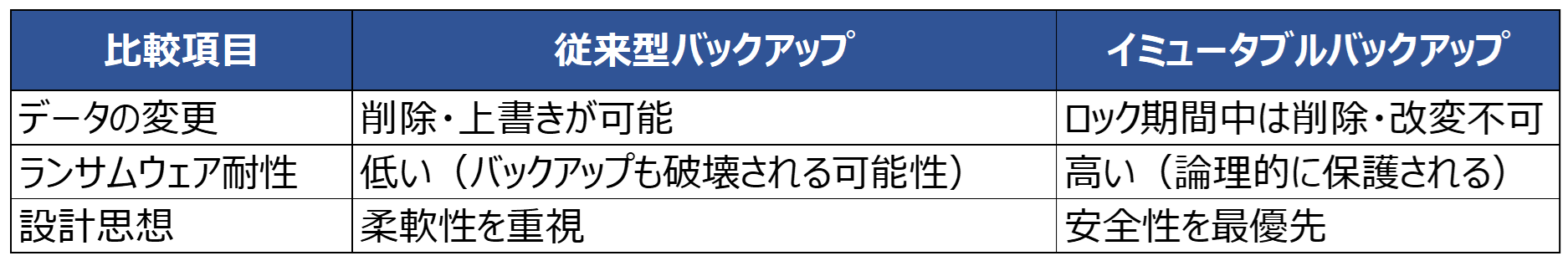

両者の特性は、次のように整理できます。

従来型バックアップは、データの消失や破損への備えとして有効です。しかし、バックアップ自体の破壊を狙うランサムウェア攻撃に対しては脆弱です。バックアップサーバーのOSやクラウド管理画面に侵入されれば、短時間で復旧手段を失う可能性があります。

一方、イミュータブルバックアップはWORM技術を基盤としています。一度保存されたデータは、あらかじめ設定したロック期間が終了するまで論理的に隔離され、削除や改変ができません。管理者の認証情報が漏えいした場合でも、データ自体が消去される事態を防げます。

柔軟性を優先するか、安全性を最優先するか。この設計思想の違いこそが、従来型バックアップとイミュータブルバックアップを分ける本質的なポイントです。

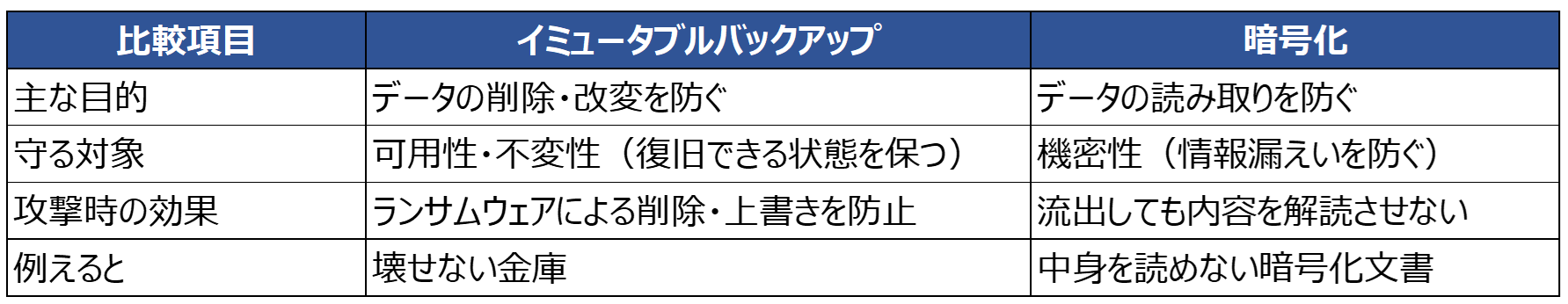

イミュータブルバックアップの主な目的は、データの変更や削除を防ぐことです。すなわち、不変性と可用性の維持に特化した仕組みです。

たとえば、攻撃者がバックアップサーバーに侵入し、データの削除やランサムウェアによる上書きを試みても、システムが操作を拒否します。そのため、緊急時にも確実にデータを元の状態へ戻せる環境を確保できます。

一方、暗号化の目的はデータの読み取りを防ぐことにあります。こちらは機密性を守るための技術です。仮にバックアップデータが外部へ流出しても、正しい復号鍵を持たない第三者は内容を解読できません。

データを無意味な文字列へ変換することで、情報漏えいのリスクを抑えます。これは、金庫の中身が持ち去られても、暗号化されていれば情報は守られるという考え方に基づいています。

まとめると、持ち出しや盗難による情報漏えいを防ぐのが暗号化であり、サイバー攻撃によるデータ破壊や消失からの復旧を可能にするのがイミュータブルバックアップです。近年のランサムウェアは、機密性の侵害と可用性の破壊を組み合わせた攻撃を仕掛けます。

そのため、暗号化で内容を保護しつつ、イミュータブル設定でデータ自体を守るという併用が、現在の標準的なセキュリティ要件となっています。

ここでは、イミュータブルバックアップの導入メリットを整理します。

最大のメリットは、ランサムウェア攻撃に対して実効性の高い対策となる点です。

近年の攻撃は、本番データよりも先に、復旧手段であるバックアップを破壊する手法が主流となっています。バックアップまで暗号化されれば、身代金要求に応じざるを得ない状況に追い込まれます。

イミュータブルバックアップでは、管理者権限を奪取された場合でも、設定された保存期間中は削除や改変ができません。削除コマンドが実行されても、ストレージ側が処理を拒否します。

本番環境が深刻な被害を受けた場合でも、書き換え不能なバックアップが残っていれば、ランサムウェア被害を受けても復旧できる可能性が高いです。この確実性は、企業にとって大きなリスク低減効果をもたらします。

もう一つの重要なメリットは、データの完全性を担保できる点です。従業員の操作ミスによる削除や上書きのリスクを完全に排除することはできません。バックアップ運用に慣れた現場であっても、人為的ミスは発生します。

イミュータブルバックアップでは、保護期間内であれば誤操作があってもデータは失われません。これにより、常に正しい状態のデータが保持され、復旧時の信頼性が高まります。さらに、内部不正への抑止効果も期待できます。意図的なデータ消去や改ざんを試みても、不変性が担保されているため、証拠となるデータが残ります。

外部からの攻撃だけでなく、内部リスクにも備えられる点は、ガバナンスやコンプライアンスが重視される企業にとって大きな価値となります。

イミュータブルバックアップは、導入すれば自動的に安全性が担保される仕組みではありません。強固な保護性能を活かすには、設計段階でのルール策定と運用フェーズでの継続的な検証が欠かせません。ここでは、現場で失敗しやすいポイントを中心に整理します。

バックアップ設計の基本として知られる3-2-1ルールを、現代の脅威に対応させて発展させた考え方が3-2-1-1-0ルールです。これはバックアップの「数」を確保するのではなく、「質」と「信頼性」まで担保する設計思想といえます。

具体的には、データのコピーを3つ保持し、2種類の異なる媒体に保存します。そのうち1つは物理的に離れたオフサイトに保管。さらに1つはオフライン、もしくはイミュータブルな状態で保持します。最後の「0」は、復元テストを実施し、エラーが存在しないことを確認する工程を指します。

◇ 3:データのコピーを3つ保持

◇ 2:2種類の異なる媒体に保存

◇ 1:物理的に離れたオフサイトに保管

◇ 1:オフラインに保管もしくはイミュータブル

◇ 0:エラーが存在しないことを確認

この構成を前提とすれば、災害やサイバー攻撃、権限侵害などによる単一障害点を排除できます。

イミュータブルバックアップの設計で悩むのが、リテンション期間でしょう。一度ロックされたデータは、期間終了まで削除できないため、設定の誤りがそのままリスクやコストに直結します。

期間が短すぎる場合、潜伏型ランサムウェアへの対応が難しくなります。侵入から発覚までに時間を要すると、感染前の正常なバックアップが残らない可能性があるためです。

一方で、期間を長く設定しすぎると、ストレージコストが増大します。特にクラウド環境では、不要となったデータを削除できず、継続的な費用負担につながります。自社データの重要度や過去のインシデント事例、求められる復旧水準を踏まえ、現実的な水準を見極めることが重要です。

イミュータブルな仕組みであっても、設定変更権限が過度に付与されていれば、安全性は損なわれます。バックアップ管理コンソールへのアクセス権が広すぎる場合、不変設定の解除や保護対象の変更が可能になるためです。

これを防ぐには、最小権限の原則を徹底し、バックアップ専用の管理IDを用意します。通常のサーバー管理IDとは分離し、多要素認証を必須とすることで、認証情報が漏えいした際の被害を抑制できます。

また、重要な設定変更には複数人の承認を必要とする運用を導入することで、内部不正や設定ミスのリスクを低減できます。

バックアップは、復元できて初めて価値を持ちます。取得状況を確認するだけでは、実際の障害発生時に機能しなければ意味がありません。

復元テストは、データ破損の有無を確認するだけでなく、手順の有効性を検証するうえでも重要です。環境構成の変更により、従来は問題なく実行できていた復旧手順が通用しなくなるケースもあります。

誰が、どの手順で、どの程度の時間で復旧できるのかを明確にし、その内容を定期的に検証することが不可欠です。この継続的な検証こそが、イミュータブルバックアップを導入しただけの仕組みで終わらせないための最終工程となります。

イミュータブルバックアップの導入を検討する際、社内の意思決定者や他部署の担当者から受けることの多い代表的な疑問をまとめました。基本的な知識の整理としてお役立てください。

一度保存された後、設定された期間内は管理者であっても変更、削除、上書きが一切できない状態のバックアップデータのことです。これにより、ランサムウェアによるデータの暗号化や意図しない人為的ミスからバックアップを物理的に守り抜くことが可能になります。

英語で不変という意味を持ち、IT用語としては作成後にその状態を一切書き換えられない特性を指します。バックアップにおいては、データの完全性を担保し、いかなるプロセスからも保護されている状態を意味します。

現代のランサムウェア攻撃は復旧の阻止を目的に、バックアップデータを真っ先に狙うため、変更不能なコピーを持つことが事業継続の生命線となるためです。攻撃者に権限を奪われたとしても、身代金を支払わずに確実なシステム復元が可能になります。

保護期間中はデータを手動で削除できないため、不要なデータが残り続けることでストレージコストが増大する可能性があります。また、リテンション期間の設定を誤ると、容量不足に陥った際に柔軟な対応が難しくなる点にも注意が必要です。

イミュータブルバックアップは、巧妙化するサイバー攻撃から組織を守るうえで有効な手段です。ただし重要なのは、新しい技術を導入すること自体ではありません。自社の事業環境と守るべきデータの価値を踏まえ、最適な保護戦略を定義することにあります。

数分の停止が重大な損失につながる基幹系データと数日前の状態に戻せば業務に支障がない参照用データとでは、求められる保護期間や復旧の優先順位は異なります。すべてのデータを一律に長期間イミュータブル化すれば安全性は高まりますが、その分ストレージコストが増加し、運用負荷も高まります。

まずはデータの重要度を整理し、どこに不変性を適用すべきかを見極めることが現実的な第一歩です。