| 法人にも拡がるサポート詐欺の被害 ~機密情報の漏えいに留意を~ | |

|---|---|

| 作成日時 24/05/28 (09:48) | View 1939 |

不正送金と情報漏えいに直結

2023年12月、長野県の会社経営者が使うPCにウイルス感染の警告が出たため、表示されたサポート窓口に電話をかけ、修理代金の499円をインターネットバンキングで振り込んだところ、翌日には会社の口座から1,700万円近くが不正に引き出されていました。

2024年4月には、高齢者や障害者などを対象に雇用支援を行っている独立行政法人から業務を委嘱された外部スタッフがサポート詐欺の被害を受け、PCに保存していた約600社の企業情報と求職者の個人情報が漏えいした可能性があると報じられています。

いわゆる“サポート詐欺”は、個人を標的にするケースが多いのですが、企業や団体の被害も少なくありません。法人の場合、高額の不正送金や情報漏えいなど、事業継続に影響が及ぶほどの深刻な被害にも結びつくため、ランサムウェアやサプライチェーン攻撃などと同様、十分な注意が必要です。

知識と心理の隙を突く

サポート詐欺の典型的な手口をお復習いしておきましょう。

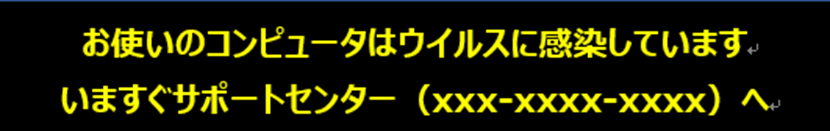

偽の警告イメージ

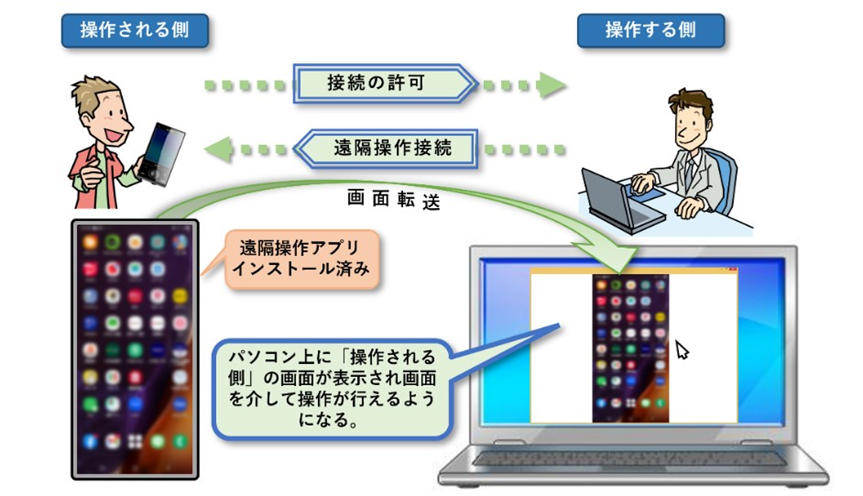

PC画面にこのような偽の警告と電話番号を表示し、偽のサポート窓口で電話を受けて、有償の修理やサポート契約を勧め、金銭をだまし取るのが典型的なサポート詐欺です。サポートを名目にした金銭の要求に加えて、もう一つの常用パターンは、標的の情報機器をウイルスに感染しているような動作をさせたり、不正侵入して情報を窃取したりするため、遠隔操作するソフトのダウンロードを促すことです。

遠隔操作アプリを使った遠隔操作のイメージ 出典:IPA(情報処理推進機構)

攻撃のパターンは目的と相手の反応によって少しずつ異なりますが、警告の際は“ウイルス感染”“プログラムの欠陥”“情報漏えい”などのキーワードで不安を煽り、著名企業のロゴも使って偽の解決策に誘います。もちろん、警告表示はシステムに備わる正規の機能を悪用するもので、PCに問題が発生しているわけではありません。

ベンダーサポートにも警戒を

サポート詐欺を起点とした法人の被害をもう少し見ておきましょう。まず、サポート窓口への電話が情報漏えいのリスクに結びついた自治体のケース。

2023年秋、業務の一環で外部サイトにアクセスしていたPCにセキュリティ警告が表示され、サポート窓口への電話から遠隔操作を許してしまいました。不正に気付いた職員はPCの電源を落しましたが、PCを介して情報システムの内部にアクセスされた可能性は消えていません。

法人を標的にしたサポート詐欺には、セキュリティ警告を表示するパターンに加えて、ベンダーのサポートを騙り、電話やメールなどでアプローチする方法も見受けられます。一般的なサポート詐欺は、セキュリティ警告を出すやり方を示すことが多いのですが、今回のコラムでは誘導経路は限定せず、サポートセンターやベンダーを隠れ蓑にユーザーを騙す手口も含んでいます。

このパターンの典型的な詐欺行為が1年ほど前に起きています。ある建設業の事業者に名刺管理サービスのサポート担当を騙った攻撃者からメールが届き、これを起点にアカウント情報が流出。管理サーバーから名刺情報が抜き取られる被害が発生しました。

また、ある中堅企業は「Microsoftサポート」を名乗る詐欺に引っ掛かり、攻撃者とのやり取りからシステムへの不正侵入を許し、データを暗号化されて身代金を要求されるランサムウェアの攻撃を受けています。

成功率が高い法人組織

サイバー攻撃は、サイトに誘導したり、入手したすべてのメールアドレスを標的にしたりする“ばら蒔き型”から、ターゲットを絞る“標的型”に移行していく傾向があります。標的の情報があれば、例えば、役職と個人名を記してサイトに誘う、特定のプロジェクト名を挙げてファイルのオープンを促すなど、相手の警戒心を解くことで攻撃の成功率は高まるからです。

サポート詐欺の場合、法人が狙われる大きな理由は、成功率に加えて個人より多くの実入りが見込める点があるでしょう。冒頭で挙げた二つの事例では、約1,700万円という大金が奪われ、独立行政法人の管理下にあった雇用先企業と個人のセンシティブな情報が狙われました。

直接的な利得に結びつく不正送金は言うに及ばず、事業者が持つ顧客情報や技術情報などの機密情報は、闇サイトのダークウェブでも高値で取引される恰好の商材なのです。

周知の徹底と予防策がカギ

法人がサポート詐欺を防ぐには、この攻撃に対する従業員への周知が第一です。セキュリティ警告で脅す手口は見聞きしているとしても、業務アプリの脆弱性修正やライセンス更新のようなベンダーサポートを騙るなど、巧妙化している点を忘れてはなりません。特に焦燥感を煽り、心理的な隙を突くサポート詐欺の場合、周知の徹底がカギと考えていいでしょう。

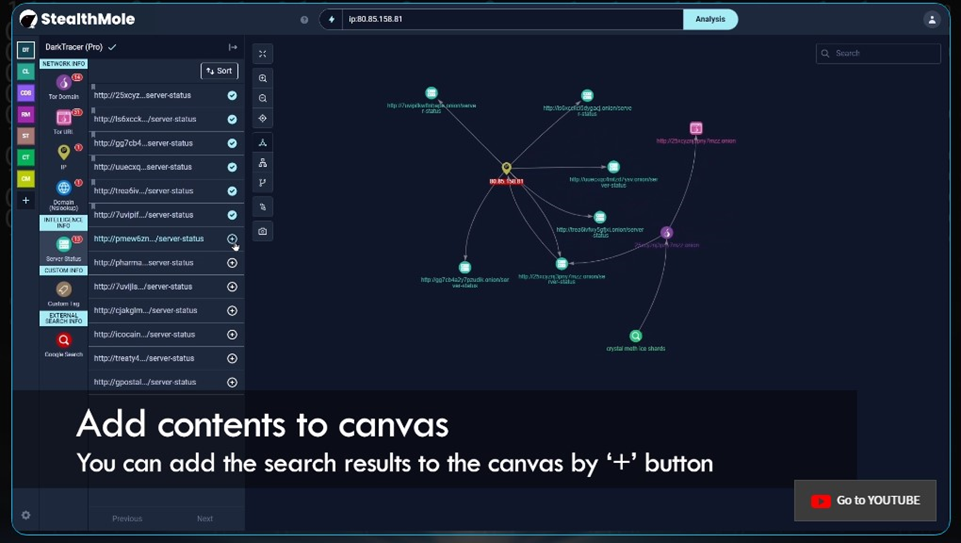

予防策の一つとして、標的型のサポート詐欺に結びつく情報の流出、例えば、従業員のデータや情報システムの仕様、利用しているクラウドサービスなどが漏えいしていないか、ダークウェブを常に監視するアプローチも多くの企業が採り入れるようになってきました。

ダークウェブを監視する「脅威インテリジェンス」のイメージ StealthMole

行動ルールの点検を

サポート詐欺の標的にされても、攻撃者と電話で話す、リンク先にアクセスしただけなら、情報漏えいやマルウェア感染の心配はほとんどありません。しかし、遠隔操作や不正侵入を許してしまえばそのリスクは一気に高まります。万一の場合、二次被害を防ぐため、少しでも異常な動きがあれば、LANケーブルを抜く、無線LANを遮断するなど、その場でできる行動を起こすこと。

もちろん、このような異常時の対応は、管理部門への連絡の上、決められたルールに従うことが前提です。情報システムの一般ユーザーは対処方法を再確認し、管理者側も巧妙化するサポート詐欺の視点から、この機会にルールの内容を点検しておきましょう。

中小企業でもDX、そしてテレワークの進展で、情報システムが適用される業務の領域は拡大し、情報機器を扱うシーンも増えています。サポート詐欺がつけ込む隙も拡がるものと構え、まずは周知と啓発を徹底してください。