| ランサムウェアの復旧ガイド┃事前準備、初動対応、復旧手順まで解説 | |

|---|---|

| 作成日時 26/03/10 (08:16) | View 1101 |

ランサムウェアは、現代のビジネスにおいて無視できない深刻な脅威です。ひとたび攻撃を受ければ、事業の停止、多額の損失、顧客や取引先からの信用失墜など、その影響は甚大です。攻撃直後の混乱の中で、多くの組織が次に取るべき行動を見失ってしまいます。

ランサムウェア対策で本当に重要なのは、被害後に行う対処療法ではなく、事前の備えから復旧、そして再発防止までを見据えた一連の判断と手順です。本記事では、ランサムウェアの事前準備、感染直後の初動対応、復旧プロセス、再発防止策までを体系的に解説します。

なおランサムウェアの基礎知識については以下で解説しております。

ランサムウェアの全貌|主な種類から最新攻撃手法、対策のポイントまで

ランサムウェアの復旧の成否は、事前準備がしっかりできているかどうかにかかっています。事前準備をしていなければ、初動で迷い、判断が遅れ、被害が広がり、復旧の難易度が跳ね上がるでしょう。

重要なポイントは以下の3つです。

● インシデント対応計画

● バックアップ戦略

● 訓練とテスト

以下では、これらの事前準備について解説します。

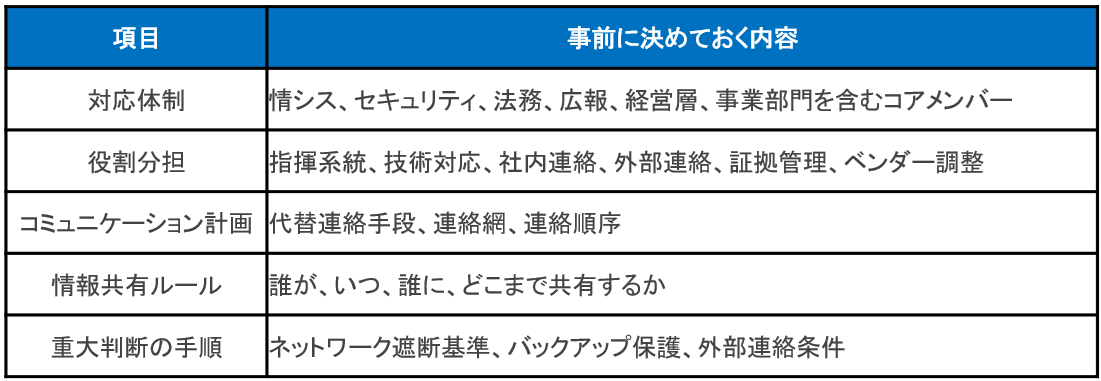

ランサムウェア復旧を成功させるための出発点は、ツールや予算より先に、インシデント対応計画を実務の中で使える形にしておくことです。以下の表に主な作成項目を整理しました。

バックアップ戦略

ランサムウェア復旧のポイントは、使えるバックアップの存在です。ここでいう「使える」とは、存在しているだけではなく、暗号化も改ざんもされておらず、必要な順序で復元でき、復元後に業務が動くことまで確認できている状態を指します。

意外なことにも、バックアップは取っているのに復旧に失敗するケースは珍しくありません。その理由は、バックアップそのものが攻撃対象になっているためです。

基本は3-2-1ルールです。データは3つ保持し、2種類の異なる媒体に保存し、1つはオフサイトに置く。これだけでも、単一障害や災害には強くなります。ただしランサムウェアを相手にするなら、3-2-1だけでは足りません。

バックアップがオンラインで常時接続され、権限が広く、削除や暗号化が可能な状態なら、本番と一緒に破壊されます。そこで重要になるのが、イミュータブルバックアップと隔離です。

● イミュータブルバックアップ:保存したデータを削除・改ざん・暗号化ができない状態に固定するバックアップ

● 隔離:本番ネットワークから物理的または論理的に切り離し、攻撃者が到達できない距離を作る

クラウドバックアップは運用負荷を下げやすい一方で、認証情報が侵害されると一気に崩れます。ローカルは復元が速い一方で、同一ネットワークにあると同時被害の可能性が高まります。

そのため、どちらか一方ではなく、復旧要件に合わせて併用し、権限設計と隔離、イミュータブル化を組み合わせることが重要です。

計画があることと、計画が機能することは別物です。特にランサムウェア復旧は、手順が長く複雑で、普段は触らない操作が連続します。だからこそ、訓練とDRテストで手を動かし、事前に慣れておかなければいけません。

机上訓練とは、関係者が集まり、想定シナリオに沿って判断と連携を確認する訓練です。たとえば、経理サーバーで暗号化が検知された、認証基盤に不審ログが出ている、データが外部に送られている可能性があるなどのシナリオを設定します。

このシナリオにもとづき、誰が封じ込めを指示し、誰がバックアップ保護を実行し、誰が経営判断を取り付け、誰が対外コミュニケーションを準備するかを、時間軸で追います。ポイントは、迷いが出る箇所と合意がない箇所を見つけることにあります。連絡手段が止まったらどうするか、休日夜間の呼び出しはどうするか、判断権限はどこにあるかが曖昧だと、訓練中に露呈するでしょう。

DRテストとは、実際に復元するテストです。ファイルを少し戻して終わるテストでは十分とはいえません。現場で詰まるのは、認証基盤、DNS、基幹アプリ、ネットワーク設定、証明書、依存サービスの順序など、システム全体の復旧です。

復元してログインできたのに、業務が動かないという落とし穴が起きます。だからこそ、復旧の順序も含めてテストし、インシデント計画が現実的かを確認します。ここまでやって初めて、バックアップが使える状態だと言えます。

ランサムウェア対応でもっとも差が出るのは、感染が判明してから最初の数時間です。このタイミングでの判断と行動が、その後の被害規模、復旧期間、事業への影響をほぼ決定づけます。ここでは、ランサムウェア感染直後に行うべき初動対応を整理します。

最初にやるべきことは、感染拡大の封じ込めです。

感染が疑われる端末やサーバーは、即座にネットワークから切り離してください。論理的な遮断ではなく、物理的にケーブルを抜く、無線を無効化するなど、確実な方法を優先しましょう。封じ込めをしなければ、ランサムウェアは次々と感染範囲を広げてしまいます。

重要なのは、完璧に特定をしないことです。どこまで感染しているかを調べてから切るのではなく、怪しいものは一度止めるという迅速な判断が求められます。業務停止へのプレッシャーから躊躇すると、結果的に止まる範囲も時間も大きくなります。

初動対応で最優先すべき資産はバックアップです。バックアップが無事であれば復旧の選択肢は残り、失われれば身代金や長期停止といった最悪の判断に追い込まれてしまいます。

具体的には、バックアップサーバーやストレージへのアクセスを即座に制限し、可能であればネットワークから切り離しましょう。管理者権限が侵害されている可能性を前提に、権限変更や削除が行われない状態を作ります。

ここでやってはいけないのは、正常そうだから大丈夫だと判断することです。攻撃者は本番を暗号化する前から、バックアップを狙っているケースがほとんどです。静かに侵入し、最後に一気に破壊します。

証拠とは、後で原因を突き止め、再発を防ぎ、場合によっては保険や法的対応を行うための材料です。ここを軽視すると、復旧はできても同じ事故を繰り返します。

身代金要求画面やエラーメッセージを別端末で記録し、ログの取得やメモリ情報の保持をしましょう。感染端末を再起動してしまうと、情報が失われ、侵入経路や活動内容が追えなくなるため注意が必要です。

初動対応では、技術対応と同じくらい社内連絡が重要です。現場が知らないまま操作を続けると、被害を広げる行動を無意識に取ってしまいます。一方で、情報を出しすぎると混乱を招きます。だからこそ、事前に決めたルートと内容で連絡を行います。

最低限伝えるべきは、現在の状況、やってはいけない行動、次の指示が来るまでの待機方針です。たとえば、不審な端末には触らない、再起動しない、USBを挿さない、業務再開の判断は情シスから出す、といった点です。

統一されたメッセージが出ていれば、現場は余計な動きを止められます。

初動で多い失敗は、感染端末の再起動、自己判断での復元開始、バックアップからの安易な復元です。これらは一見すると早く直す行動に見えますが、実際には証拠を消し、感染源を残したまま再拡散させるリスクを高めます。

また、身代金要求に即座に反応することも避けましょう。連絡を取ることで、相手に組織の焦りや体制を知らせることになります。初動対応の段階では、交渉ではなく、状況の把握と選択肢の確保に集中します。

被害範囲の特定の目的は、復旧対象を明確にし、安全な復元ポイントを見極め、二次被害を防ぐことです。広く見積もりすぎれば復旧は遅れ、狭く見誤れば再感染を招きます。ここでは、被害範囲を特定するポイントを整理します。

まずは暗号化された資産の棚卸をしましょう。

ファイルが開けない、拡張子が変わっている、アプリケーションが起動しないといった症状が出ているサーバーや端末を洗い出します。ただし、表示されている被害が全体像だと決めつけてはいけません。ランサムウェアは心理的圧迫を狙い、実際よりも被害が大きく見えるように振る舞うことがあります。

サーバー、端末、仮想基盤、クラウド環境ごとに一覧を作り、どの資産が暗号化されたか、どこは未確認か、どこは影響なしと判断できるかを分けて整理します。この時点で重要なのは、正確さより一貫性です。

後から情報が更新されても追記できる形で、資産単位で整理することが、復旧優先順位の判断につながります。

近年のランサムウェアで無視できないのが、暗号化だけでなく情報漏えいを伴う二重恐喝です。

データを人質に取るだけでなく、外部に公開すると脅すことで、身代金支払いを迫ります。この可能性を見落とすと、復旧後に突然リークが発生し、経営判断や対外対応が後手に回ります。

見極め方としては、通信ログやクラウドの操作履歴を確認しましょう。短時間に大量のデータ転送が発生していないか、管理者権限での不審な操作がないかを確認します。また、サイバー犯罪者は盗み出した情報をダークウェブで販売するため、ダークウェブ監視も欠かせません。

ダークウェブについては以下の記事で詳しく解説しております。

ダークウェブとは?歴史やアクセスの方法、企業の活用方法を解説

ダークウェブモニタリングは必要? メリットとデメリットを解説

被害範囲の特定と並行して行うべきなのが、ランサムウェアの亜種(派生型)特定です。

亜種が分かれば、復号ツールの有無や過去の被害事例から取るべき対応の方向性が見えてきます。逆に、亜種が分からないまま復旧を進めると、復号できる可能性を捨てたり、同じ挙動を再度許したりすることになります。

ここで注意したいのは、復号できるかどうかに過度な期待を持たないことです。復号が可能なケースは限られており、基本方針はバックアップからの復旧です。ただし、復号が部分的にでも使えるなら、復旧時間短縮やデータ欠損の軽減につながる可能性があります。

結論から言えば、ランサムウェアの身代金は原則として支払わないことを前提に復旧を進めるべきです。

まず押さえておくべき現実は、支払っても復旧できる保証は一切ないという点です。身代金を支払えば復号キーが渡され、すべて元に戻るという期待を持ちがちですが、実際にはキーが届かない、復号できない、復号できても一部のみといったケースが珍しくありません。

次に考えるべきは再攻撃のリスクです。一度身代金を支払えば、支払う意思のある企業、支払う能力がある企業として認識されます。その結果、同じ攻撃者、あるいは情報を共有された別のグループから再度狙われる可能性が高まります。

一時的な業務停止は辛い判断ですが、犯罪行為に資金を提供せず、再発防止に集中する姿勢は、結果として組織を強くします。身代金を支払わないという選択は、感情的な正義論ではなく、復旧と再発防止を両立させるための現実的な判断だと理解しておくことが重要です。

ランサムウェアで身代金を支払うべきではない理由は、以下の記事で詳しく解説しております。

被害範囲が特定され、身代金を支払わない方針が定まったら、本格的な復旧フェーズに入ります。ただし、焦って本番環境に手を入れると、再感染や潜伏していた不正アクセスを呼び戻すリスクがあります。ここでは、ランサムウェア被害後の復旧手順を見ていきましょう。

クリーンルームとは、本番ネットワークやインターネットから完全に隔離された、安全な仮想環境のことを指します。

クリーンルームで復旧作業行う目的は二つあります。

● バックアップやシステムが本当に安全かを検証する

● 侵入経路や不正挙動を調査する作業と、復旧準備を同時並行で進める

本番を止めたまま待つのではなく、隔離環境でバックアップを立ち上げ、マルウェアの有無や挙動を確認しましょう。そうすることで、本番環境を不用意に汚染することなく、復旧の見通しを立てられます。

復旧の基本は、クリーンであることが確認されたバックアップからの復元です。

重要なのは、最新のバックアップが最適とは限らないという点です。ランサムウェアは侵入後すぐに暗号化するとは限らず、数日から数週間、場合によってはそれ以上潜伏します。そのため、直近のバックアップにすでに不正な痕跡が含まれている可能性があります。

復元では、侵入時期より前のバックアップを候補にし、段階的に安全性を確認しましょう。いきなり全体を戻すのではなく、基盤となる認証やネットワーク関連のシステムから順に検証し、問題がないことを確認した上で次に進みます。

この順序を誤ると、表面上は復旧してもログインできない、連携が動かないといったトラブルに直面します。

クリーンアップは既存システムからマルウェアを除去して使い続ける方法で、再構築はディスクを初期化し、OSやアプリケーションを一から入れ直す方法です。どちらの方法で復元するかと迷うでしょう。結論から言えば、重要なシステムは再構築が原則です。

理由は単純で、クリーンアップでは見えない不正設定やバックドアを完全に排除できないためです。短期的には再構築の方が時間と工数がかかりますが、後から再感染や不具合に対応するコストを考えると、結果的に安全で確実な選択肢となります。

特に認証基盤や基幹系システムは、信頼できる状態から作り直すことが、復旧後の安定運用につながります。

ランサムウェア対応における本当のゴールは復旧ではなく、同じ状況に二度と陥らない状態を作ることです。ここでは、復旧後に必ず行うべきレジリエンス強化の手順を整理します。

最初に行うべきは、徹底した事後分析です。侵入経路はどこだったのか、検知はどの段階でできたのか、なぜ封じ込めに時間がかかったのか、どの判断がボトルネックになったのかを時系列で洗い出します。

重要なのは、想定と現実のギャップです。計画上は想定していたが実際には機能しなかった点、逆に現場の判断でうまく回った点を整理します。たとえば、夜間や休日の連絡体制、経営判断のスピード、バックアップ復元の手順などは、机上では問題なく見えても、本番ではズレが出ます。

このズレを言語化しないまま放置すると、次回も同じところでつまずきます。

ランサムウェアの主な侵入経路や手法については、以下記事で詳しく解説しております。

事後分析で見えた弱点を、具体的な対策に落とし込みます。

たとえば、侵入経路が認証だったなら、多要素認証の導入や特権アカウントの整理、権限の見直しが優先事項になるでしょう。パッチ未適用が原因なら、更新プロセスそのものを業務フローとして組み直す必要があります。

また、技術対策だけでなく、運用と人への対策も不可欠です。ログの監視体制、アラートの見方、初動判断の基準、現場向けの注意喚起など、日常業務に組み込まれていない対策は形骸化します。

最後に行うべきは、インシデント対応計画の改良です。今回の経験で得た知見を反映し、計画を現実に近づけましょう。連絡網の更新、役割分担の修正、判断基準の明確化、外部ベンダーとの連携条件など、実際に困った点を中心に見直します。

重要なのは、計画を更新して終わらせないことです。次回の机上訓練やDRテストに組み込み、改善された計画が本当に機能するかを検証します。このサイクルを回せている企業ほど、インシデント対応は安定します。

レジリエンスとは特別な技術ではなく、経験を仕組みに変え続ける姿勢そのものです。

ランサムウェアの復旧は、被害が発生してから慌てて取り組むものではありません。

被害を最小限に抑えるためには、事前準備、感染直後の初動対応、被害範囲の特定、システムの復旧、再発防止策の実施までを、一貫したプロセスとして理解し、平時から具体的な対策を講じておく必要があります。

復旧の成否は、どれだけ迅速かつ的確に動けるかにかかっています。そのためにも、各ステップを事前に把握し、自社に合った対応フローを整備しておくことが重要です。

本記事を参考に、万が一ランサムウェア攻撃を受けた場合でも、被害を最小限に抑え、早期の事業再開につなげられる体制の構築を進めてください。